0x00 来了

最近弄了一些乱七八糟的东西,突然发现很久没有更新文章了,正好HVV临近,象征性更新一下,毕竟半年才更一次,属实太过分了。

PS:后面会缩短更新时间

0x01 声明

0x02 前言

最近项目中遇到了一个问题,在拿下目标某站点时站点建设在云上,无法直接攻击目标内网,在进行水坑攻击的时候员工执行了木马程序但因为钓鱼页面没有及时撤掉从而被识破。

基于上述情况,所以抽空撸了一个联动CobaltStrike的钓鱼程序

0x03 实现

先附上项目代码:

https://github.com/HolyGu/CobaltStrikeToWateringhole

实现功能:

钓鱼界面自动撤除,例如A员工访问了钓鱼界面并且下载执行了木马,重新访问网页的时候钓鱼界面不会再出现,B员工访问的时候依旧是钓鱼界面,从而做到尽可能多的钓到鱼又不会被怀疑

此项目基于另一个CobaltStrike上线钉钉/飞书提醒的项目(https://github.com/HolyGu/CobaltStrikeToWebHook)修改而来

1. 首先创建一个表,用来存储上线用户的IP地址

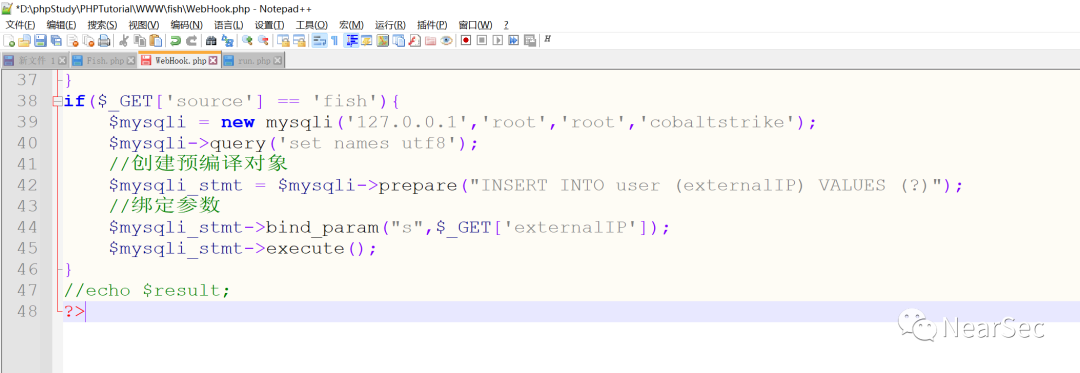

2. 其次修改一下WebHook.php的代码,加入一个把互联网IP写入数据库的操作

3. 然后再修改WebHook.cna,加入第24行,以及在27行末尾加入发送公网IP

4. 接着创建一个Fish.php,用来判断访问者IP是否在数据库内

4. 最后创建一个Fish.js,用来植入在目标网站

0x04 效果

0x05 优化方向

感谢关注,欢迎交流

文章来源: http://mp.weixin.qq.com/s?__biz=MzU5NjQ0NTE4NA==&mid=2247484658&idx=1&sn=2bb288f3c416a0545e2413b8751d6e5a&chksm=fe63d59dc9145c8b09c1216314e0aa506047aa75a20f6b366012e332df967fb711d7bfc3c09a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh