大家好我是任意(ArBitrarily) ,从实验室实习结束后也一直在研究安全防御,今天写的文章是近期针对我们学校的钓鱼攻击事件。

我在学校的安全团队和校信息处共同完成溯源,也希望给各位高校的同学做一个钓鱼邮件的警示

安全分析:

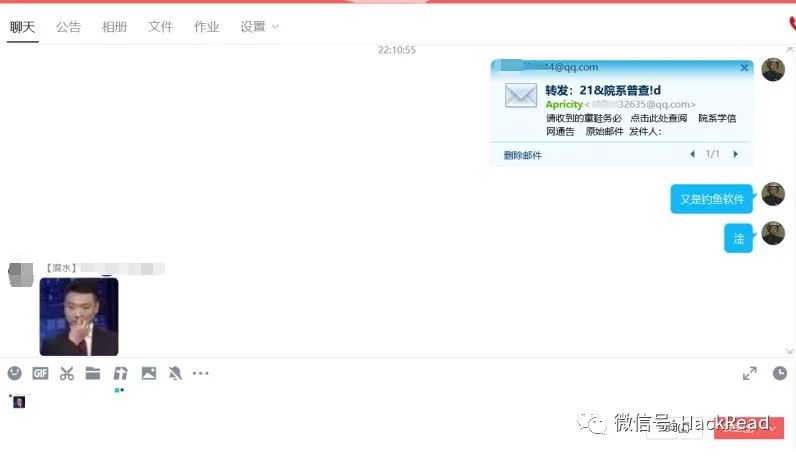

我今天下午收到了一封奇怪的信息,点开一看好家伙我什么时候是21届了?

本来没在意,结果问了一下工作室和院里的群,发现这好像是针对我们学校大规模的钓鱼

发现我们工作室的几个队员好像都收到了

好家伙,这就感觉有点问题了,已经有学校的小伙伴上当了

朋友圈这几天也是一片凄惨

问了辅导员之后,确定这就是个钓鱼邮件

辅导员立马进行了一波应急响应,提醒大家不要上当(点赞)

点击访问域名后,我们访问的是另一个ip:194.49.113.227(这里就怀疑其实这个域名是个短域名,后续会进行证明)

使用ip的好处就是,第一不用申请域名进行备案,第二就是会少暴露很多信息,给后续渗透的信息搜集造成难度

先分析一下他的ip,发现暂时没找到什么有用的whois信息,但是能确定的是他的ip是国外的。

尝试分析他的域名,查看文章

发现文章中的域名是一个提供短连接网站

排除通过域名进行分析这个方向,这个钓鱼链接是通过这个网站进行了一次短链接生成

分析url后提示为诈骗类网站

在微步上分析这个未知ip,发现是真正的qq邮箱

这个钓鱼团伙的攻击路线图是:想办法获取大量学生的qq账户—>制作假的qq邮件—>引导学生输入账户和密码—>学生输入密码后,钓鱼网站自动跳转到真正的mail登录界面—>钓鱼服务器194.49.113.227保存学生的账户和信息到服务器上(暂时无法确定是否有第三台服务器用来接收数据)

我很好奇这个是怎么跳转的,分析一下network信息:

抓包截断,一步步的放包,然后看他的network链接过程

这里我就明白了,index.php是负责接收数据,然后test.php是负责进行页面跳转

验证猜想:

这个域名经过查询是微信公众号的域名

请求的url是一个json文件,发现了一个ip9.146.224.162

这个网站是应该是腾讯网的登录地址

这个9.146.224.162是美国北卡罗来纳州达勒姆的一个ip,但是暂时无法判断其是否是和钓鱼网站相关,或者是否是钓鱼网站用来接收数据的服务器

小小反制:

既然是钓鱼,而且学生已经有上当的了,那就不好意思了

或者使用在线生成器

抓包登录界面

这里直接把bianhao这个参数去掉,要不然会提交错误

主要是笔记本服务性能不行,要不然可以把钓鱼团伙的服务器搞崩,或者让他找不到正确的账户密码

思考:

1.骗子是怎么获取我们的qq号的?

估计是通过信息泄露或者加了我们的新生群

2.中招的大部分是21届的新生

这说明学校更需要注重学生的网络安全意识

尝试连接3389端口,但是密码错误,为了避免被发现没有使用爆破,暂时结束

第二波攻击

本来以为他们就此作罢,没想到又来了第二波

还是老套路,短域名+钓鱼网站(一周钓鱼两波?是持续性的钓鱼吗)

第二波钓鱼网站ip为154.38.252.246

应该是钓鱼团伙找这个whois信息的人注册的,这个杨xx应该是广州云讯科技公司的人,而不是钓鱼团伙的信息

查看微步的情报文章

从文章中可以看出,这个钓鱼ip是美国加利福尼亚州的一个ip

看标签说明从11.25日攻击就已经开始了,一直持续到今天12.5,并且已经有安全人员发现了类似攻击,说明这不是个人行动,而是一次有计划的针对中国境内大学的活动

与学校信息处联合溯源:

周日下午团队上边学校,首先学校进行了应急响应,当天发布了针对钓鱼邮件的预警公告

然后在网络中封禁了钓鱼邮件的ip(学校反应速度非常快,很重视这方面的问题,毕竟新生有不少上当的)

然后对发送钓鱼邮件的qq号进行信息搜集和分析。

发现发送邮件的人其并不是什么老师,而是校园内的一名学生,该学生的qq账户和密码已经被盗取。

溯源如何获取学生账号

通过学校信息处老师对点击钓鱼网站人员的身份核实比对,列出了一个清单,寻找清单上名单的共同点

最后发现这个被盗号的同学(发邮件的qq)和接收到钓鱼邮件的同学(有我),都是加入了一个叫做社联活动群的群聊

随即联系了群聊的群主,发布公告劝解大家不要进行点击

群内多人都收到了钓鱼邮件

团队后续正在和学校协商,看能否结合起来针对防御校园诈骗,钓鱼和计算机病毒开展一些活动。

攻击路线图:

首先获取一个学生的密码—>想办法获取大量学生的qq账户—>使用学生的邮箱制作假的qq邮件—>引导更多学生输入账户和密码—>学生输入密码后,钓鱼网站自动跳转到真正的mail登录界面—>钓鱼服务器194.49.113.227保存学生的账户和信息到服务器上

文章到此结束,自己还在持续提升实力中,也希望自己今后能获得更多的机会,参与到安全防御的大部队中。一起加油!

声明:本公众号所分享内容仅用于网安爱好者之间的技术讨论,禁止用于违法途径,所有渗透都需获取授权!否则需自行承担,本公众号及原作者不承担相应的后果.

学习更多渗透技能!供靶场练习技能

(扫码领白帽黑客视频资料及工具)

如有侵权请联系:admin#unsafe.sh