最近休假去济南看了泉,咳咳,纯纯的不是我偷懒,去了一趟感觉就是去吃饭的。回来我就抓紧写文章了呢。前言:Weblogic Server中的RMI 通信使用T3协议在Weblog 2022-7-17 11:31:27 Author: 白安全组(查看原文) 阅读量:55 收藏

最近休假去济南看了泉,咳咳,纯纯的不是我偷懒,去了一趟感觉就是去吃饭的。

回来我就抓紧写文章了呢。

前言:

Weblogic Server中的RMI 通信使用T3协议在Weblogic Server和其它Java程序(客户端或者其它Weblogic Server实例)之间传输数据, 服务器实例会跟踪连接到应用程序的每个Java虚拟机(JVM)中, 并创建T3协议通信连接, 将流量传输到Java虚拟机. T3协议在开放WebLogic控制台端口的应用上默认开启. 攻击者可以通过T3协议发送恶意的的反序列化数据, 进行反序列化, 实现对存在漏洞的weblogic组件的远程代码执行攻击。

影响组件:

Weblogic

Fofa :

protocol=="weblogic"

环境搭建:

同样使用vulhub靶场,搭建方式大家参看

前文 【白】,公众号:白安全组关于vulhub靶场搭建的详细教学下载

启动目录:./weblogic/CVE-2018-2628

启动命令:docker-compose up -d

打开网址http://192.168.0.219:7001/console 初始化完成后如下图

正文:

一、漏洞验证

工具地址:https://github.com/Lighird/CVE-2018-2628

我们将工具包放到kali中解压即可

我们可以先用nmap来检测一下目标的服务是否开启

nmap -n -v -p7001,7002 192.168.0.219 --script=weblogic-t3-info这里可以看到目标开启了7001端口,t3服务开启

确认开启我们可以使用检测工具来检测目标,首先利用

这个工具来检测,cd到目录下,将目标地址填入url.txt中即可

例如我的是:

192.168.0.219:7001然后我们启动python文件

python2 CVE-2018-2628-MultiThreading.py 我们可以看到成功,证明发出的payload成功,漏洞可以利用。

二、漏洞利用

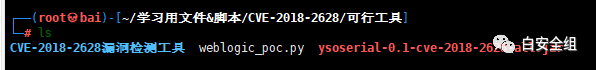

这里我们使用工具:https://github.com/jas502n/CVE-2018-2628

解压到kali中

然后输入命令:

python CVE-2018-2628-Getshell.py 192.168.0.219 7001 shell1.jsp这里就是shell的地址,复制之后打开就好了

我们可以看到是root权限了

这里我们需要执行什么命令将命令base64编码即可

比如我这里是ifconfig,将编码的接到=号后面即可

注:这个漏洞在外网少见,t3服务正常内网开启。

1.T3 协议通常开放在内网, 外网基本绝迹, 快速检测可以使用nmap

nmap -sV --script=weblogic-t3-info.nse -p 70012.内网使用最新的利用链即可, weblogic也支持TLS加密的t3s, 可以使用

如有侵权请联系:admin#unsafe.sh