最近在调研国内外开源的容器安全相关工具,发现了很多优秀的项目,国外的项目有 trivy、anchor 等,在漏洞检测这块做的很出色了;而国内的项目不多,关注非漏洞检测的工具更少,所以对长亭开源的问脉容器安全工具集比较感兴趣,遂记录初次使用的过程。

首先,了解一下官方描述的具体功能:

支持镜像中五种威胁的检测:恶意样本、后门、弱口令、敏感文件、异常历史命令

支持镜像资产清点

支持扫描本地镜像、仓库镜像,支持集成dockhub/harbor等主流仓库

支持在 github action / jenkins / gitlab 中进行集成

支持以平行容器的方式运行,也可下载源码本地编译使用

实现了一套插件系统,使用宿主程序可以一次调用多个插件进行扫描,可以自己针对具体业务编写插件

好像给官方提 Issue 或 PR 还能有礼品,打算依次体验一下如何使用

用宿主程序进行本地镜像中五种威胁检测

./parallel-container-run.sh scan-host -h ,查看扫描本地镜像命令参数

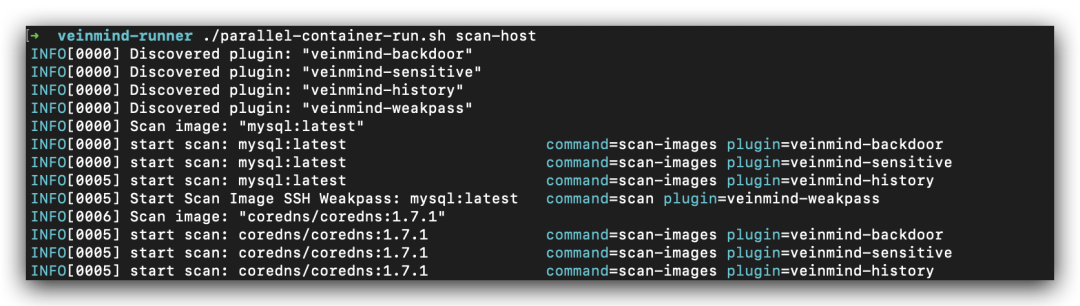

./parallel-container-run.sh scan-host ,使用所有已识别插件扫描本地所有镜像

发现其中一个高危的敏感信息,输出检测详情

查看当前插件列表 ./parallel-container-run.sh list plugin

./parallel-container-run.sh scan-host -g "**/veinmind-weakpass" ,指定只使用弱口令插件扫描

发现高危的弱口令风险,输出检测详情

使用宿主程序进行仓库镜像的检测

./parallel-container-run.sh scan-registry -h ,查看扫描远程仓库命令参数

./parallel-container-run.sh scan-registry oodo ,试试扫描 docker hub 公开仓库中的 oodo 镜像

在 CI/CD 中集成使用

Jenkins

Gitlab

Github Action

总结

简单使用下来,问脉是很容易上手的,几乎没有理解成本。扫描本地镜像时检测出了好几个敏感信息和弱口令,看介绍恶意样本检测集成了 VT ,还是比较靠谱的,希望官方持续增加工具的检测规则,调研时提的 issue 集成 Jenkins 这么快就实现了,看来是专人维护,项目活跃度蛮高的。

点击「阅读原文」,前往免费使用

如有侵权请联系:admin#unsafe.sh