官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

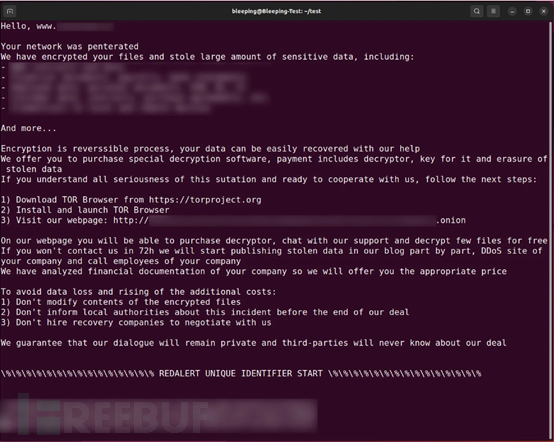

根据BleepingComputer消息,一种名为RedAlert的新勒索软件对企业网络进行攻击,目前已经有Windows和Linux VMWare ESXi系统中招。MalwareHunterTeam 在今天发现了这款新的勒索软件,并在推特上发布了关于该团伙数据泄露站点的各种图片。

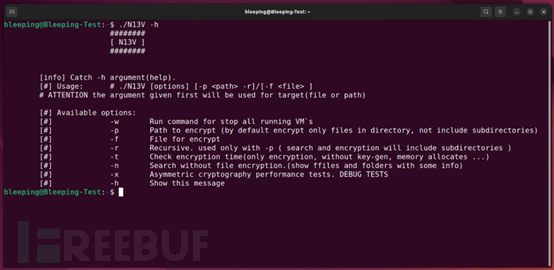

根据勒索信中使用的字符串,勒索软件被称为“RedAlert”。但从已获得的消息,勒索者在内部将其称为“N13V”,如下所示。

RedAlert / N13V 勒索软件命令行选项

来源:BleepingComputer

Linux 加密器是针对 VMware ESXi 服务器而创建的,其命令行选项允许勒索者在加密文件之前关闭任何正在运行的虚拟机。

命令行选项的完整列表如下所示。

-w Run command for stop all running VM`s

-p Path to encrypt (by default encrypt only files in directory, not include subdirectories)

-f File for encrypt

-r Recursive. used only with -p ( search and encryption will include subdirectories )

-t Check encryption time(only encryption, without key-gen, memory allocates ...)

-n Search without file encryption.(show ffiles and folders with some info)

-x Asymmetric cryptography performance tests. DEBUG TESTS

-h Show this message

当使用 ' -w' 参数运行勒索软件时,Linux 加密器将使用以下 esxcli 命令关闭所有正在运行的 VMware ESXi 虚拟机:

esxcli --formatter=csv --format-param=fields=="WorldID,DisplayName" vm process list | tail -n +2 | awk -F $',' '{system("esxcli vm process kill --type=force --world-id=" $1)}'

在加密文件时,该勒索软件利用NTRUEncrypt公钥加密算法,该算法支持各种 "参数集",提供不同的安全级别。

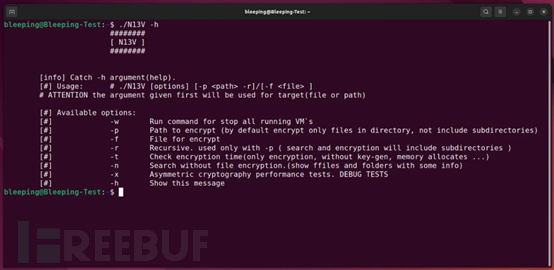

RedAlert/N13V 的一个有趣特性是“-x”命令行选项,它使用这些不同的 NTRUEncrypt 参数集执行“非对称加密性能测试”。然而目前还不清楚是否有办法在加密时强制使用特定的参数集,以及/或者赎金软件是否会选择一个更有效的参数集。目前已知唯一使用此加密算法的其他勒索软件操作是FiveHands。

NTRUEncrypt 加密速度测试

来源:BleepingComputer

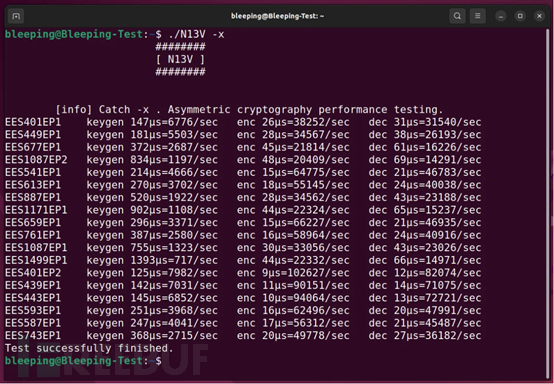

加密文件时,勒索软件只会针对与 VMware ESXi 虚拟机关联的文件,包括日志文件、交换文件、虚拟磁盘和内存文件,如下所列。

.log

.vmdk

.vmem

.vswp

.vmsn

在 BleepingComputer 分析的样本中,勒索软件会对这些文件类型进行加密,并将.crypt658扩展名附加到加密文件的文件名中。

使用 RedAlert 在 Linux 中加密文件

来源:BleepingComputer

在每个文件夹中,该勒索软件还将创建一个名为HOW_TO_RESTORE的自定义勒索说明,其中包含对被盗数据的描述和专门针对受害者的TOR赎金支付网站的链接。

RedAlert /N13V 赎金票据

来源:BleepingComputer

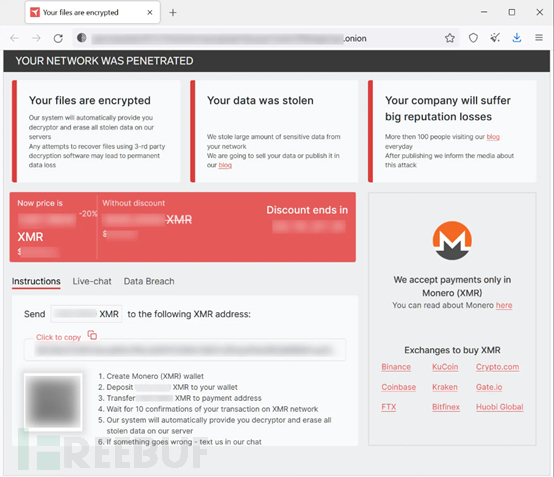

Tor 支付站点与其他勒索软件操作站点类似,它同样是显示赎金需求并提供与攻击者协商的方式。但是RedAlert/N13V 只接受门罗币加密货币进行支付,因为它是一种隐私币,所以在美国加密货币交易所并不常见。

RedAlert / N13V Tor 协商网站

来源:BleepingComputer

虽然只找到了一个 Linux 加密器,但支付网站有隐藏的元素表明也存在有 Windows 解密器。

请警惕!

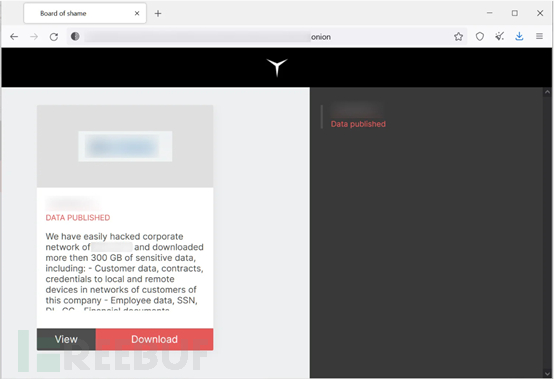

与几乎所有新的针对企业的勒索软件操作一样,RedAlert 进行双重勒索攻击,即数据被盗,然后部署勒索软件来加密设备。

这种策略提供了两种勒索方法,使威胁者不仅可以要求解密器赎金,还可以要求赎金以保证被盗数据不被泄露。

当受害者不支付赎金要求时,RedAlert 团伙会在他们的数据泄露网站上发布被盗数据,任何人都可以下载。

RedAlert / N13V 数据泄露站点

来源:BleepingComputer

目前,RedAlert 数据泄露站点仅包含一个组织的数据,表明勒索行为很可能是最近才发生的。

虽然新的 N13V/RedAlert 勒索软件操作没有出现大范围的勒索活动,但由于其先进的功能和对 Linux 和 Windows 的即时支持,我们是肯定需要密切关注它。