谈谈攻防演练利剑之社工钓鱼

日期:2022年06月23日 阅:64

自2019年起,攻防演练对抗中社工钓鱼攻击开始逐渐受红队们青睐,钓鱼属于社会工程学,社会工程学(简称社工)在红队中占据着半壁江山,而钓鱼攻击则是社工中最常使用的套路。钓鱼攻击通常具备一定的隐蔽性和欺骗性,不具备网络技术能力的人通常无法分辨内容的真伪,而针对特定目标及群体精心构造的鱼叉钓鱼攻击则可令具备一定网络技术能力的人防不胜防,可谓之渗透利器。

攻防演练期间常见的社工钓鱼套路

邮件钓鱼

钓鱼邮件指利用伪装的电邮,欺骗收件人将账号、口令等信息回复给指定的接收者;或引导收件人连接到特制的网页,这些网页通常会伪装成和真实网站一样,如银行或理财的网页,令登录者信以为真,输入信用卡或银行卡号码、账户名称及密码等而被盗取。

钓鱼WIFI

仿造一个假的wifi,欺骗用户登陆,之后窃取用户信息。

伪基站

又称假基站、假基地台,是一种利用GSM单向认证缺陷的非法无线电通信设备,主要由主机和笔记本电脑组成,能够搜取以其为中心、一定半径范围内的GSM移动电话信息,并任意冒用他人手机号码强行向用户手机发送诈骗、推销等垃圾短信,通常安放在汽车或者一个比较隐蔽的地方发送。

标签钓鱼

标签钓鱼(tabnabbing)是一种新的网络钓鱼攻击手法,该攻击手法是由Mozilla Firefox浏览器的界面及创意负责人Aza Raskin发现和命名的,tabnabbing可改变用户浏览网页的标签及接口,以诱导用户输入网络服务的账号与密码。

鱼叉式网络钓鱼

这是指一种源自于亚洲与东欧,只针对“特定的目标”进行的网络钓鱼攻击!简而言之就是组织一次有目性的,对特定的单位进行钓鱼攻击。

水坑攻击

”水坑攻击”,黑客攻击方式之一,顾名思义,是在受害者必经之路设置了一个“水坑(陷阱)”。最常见的做法是,黑客分析攻击目标的上网活动规律,寻找攻击目标经常访问的网站的弱点,先将此网站“攻破”并植入攻击代码,一旦攻击目标访问该网站就会“中招”。

U盘钓鱼

简单来说,就是在U盘里面植入木马或者病毒,进行钓鱼上线。常见的攻击手法就是把U盘扔在目标单位门口,或者你可以社工员工地址信息并邮寄给他。亦或者,可以像某黑客电影或者黑客游戏一样,想办法进入对方大厦到工位电脑上插U盘上马。

行业视角下社工钓鱼攻击存在的隐患

金融行业

- 部分企业员工联网PC通过VPN+云桌面/VPN+堡垒机远程运维,易被社工钓鱼突破

- 部分企业员工办公外网被社工突破后通过EDR设备横向后可跨网继续渗透

- 大金融、泛金融全国各地均有控股、分支单位,且准入并非标准严格,存在被物理渗透风险

国企、央企

- 几乎所有行业的下级单位和上级单位的业务网都可以互通

- 办公网和互联网之间缺少必要的分区隔离

- 红队往往可以轻易地实现实施从子公司入侵母公司,从一个部门入侵其他部门的策略

互联网行业

- 半透明行业,社交、招聘软件平台泄漏个人信息严重,面临高风险定向社工

- 除部分企业核心部门不出网之外,绝大多数机器均可联网,为攻击者提供便利落脚点

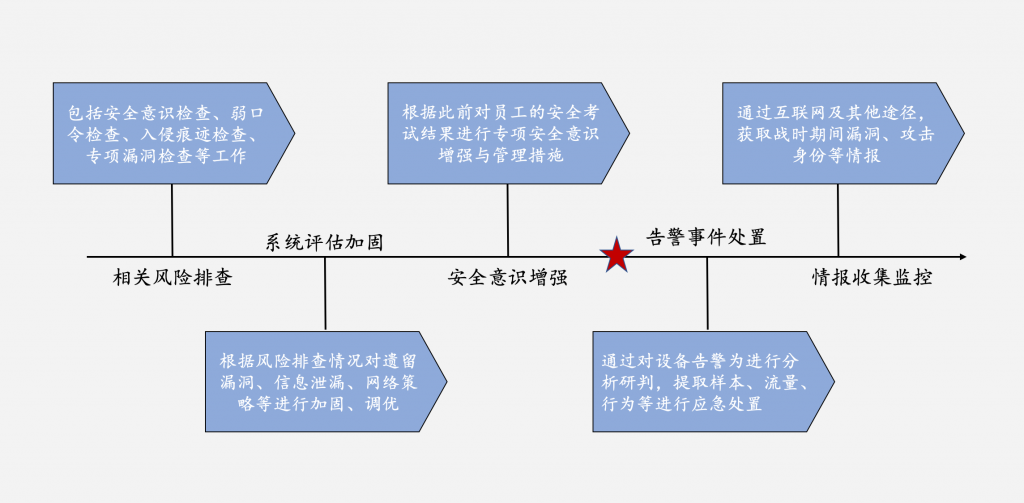

攻防演练期间企业如何应对社工钓鱼攻击

单位的人数、人员、接入点是不可控的,企业很庞大,很难依托教育、管理实现防社工,最终肯定还要回归到技术手段上来!

针对社工钓鱼攻击监控预警

终端侧安全防护

- 终端侧补丁及时更新,避免远程命令执行、本地提权等常用漏洞

- 终端侧杀毒软件更新,对落地文件静态+动态查杀扫描

- 终端侧EDR的使用,掌握终端面临攻击的上下文和详细信息

网络侧安全防护

- 出网策略严格限制,例如根据进程白名单、IP域名白名单

- 全流量监控类设备进行规则及时更新、专家告警分析

- 网络安全访问控制划分,例如微隔离、NTNA等

其他关注重点

- 双因素应用

双因素目前仍然是抵御社工钓鱼攻击的有效方式,能够阻止攻击者在获取用户密码之后的利用。

- 提高文件落地处的检测力度

需要重点关注带有高敏感性内容的邮件的接受和应用或非常见文档在终端的落地。

- 严格密码管理策略

要求员工经常更改密码,并且不允许在多个应用程序中重复使用密码。

- 严格限制应用使用

要求员工禁止安装非法第三方软件和及时通讯软件,如微信、QQ等。

- 安全意识培训

围绕以人为本的安全计划方法,根据员工职能不同、岗位不同进行培训来帮助减少网络钓鱼攻击的威胁。

攻防演练期间防护重点

整体来看,在攻防演练期间这种错综复杂的网络环境下,比较容易实施切入的便是终端上的安全能力,但传统的VPN产品和终端安全软件产品在提供安全管控、身份管理、访问准入的能力上是各自为战、相互割裂的状态,这就亟需一种有效的方式把这些能力联合在一起,可以根据具体场景相互配合来为决策提供信息支撑。

基于零信任安全理念的网络接入方式应运而生,在零信任网络接入的框架下,会对每一个访问企业资源的会话请求,都需要进行用户身份验证、设备安全状态、软件应用安全状态检查和授权,并进行全链路加密。像针对我们上面提到的社工钓鱼的场景,就可以对社工钓鱼攻击的检测和防护作为安全准入的合规条件,通过远程下发策略提供统一标准化的要求。因此,零信任网络安全访问架构可以很好的帮助企业解决社工钓鱼类的安全风险。

关于雪诺云ZTNA

雪诺云ZTNA基于零信任安全理念,通过系统“隐身”、零信任网络安全访问和细粒度权限管控等核心技术,为客户提供全方位安全防护,有效防范网络社工钓鱼风险!搜索“snowtech.com.cn”,和解决方案专家预约一对一沟通,探索最佳实践方式。

如有侵权请联系:admin#unsafe.sh