【涨知识】利用Follina漏洞网络攻击的加密流量分析

日期:2022年06月13日 阅:82

一、概述

2022年5月27日,我们发现有安全研究人员公开了一个新的Office漏洞,称为Follina,由白俄罗斯的一个IP地址上传。该漏洞的原理是利用Microsoft Office将远程HTML页面作为OLE对象插入的功能,文档打开后将访问远程HTML页面并执行其中的代码,攻击者利用js代码将页面重定向,使其通过”ms-msdt:”协议访问URL链接,调用本地msdt.exe并传入攻击者构造好的参数,最终执行任意PowerShell代码。值得注意的是,该漏洞在宏被禁用的情况下仍可被利用,具有较大的安全隐患。

6月初,研究人员公开了一个针对乌克兰的攻击样本(7908d7095ed1cde36b7fd8f45966fc56f0b72ca131121fdb3f8397c0710100e1),发现有组织使用Cobalt Strike Beacon恶意软件并利用该漏洞CVE-2022-30190对乌克兰国家组织进行了网络攻击。下面将对该漏洞的利用和此样本产生的流量进行分析。

二、Follina漏洞利用

01使用网上已公开的poc

https://github.com/chvancooten/follina[ . ]py

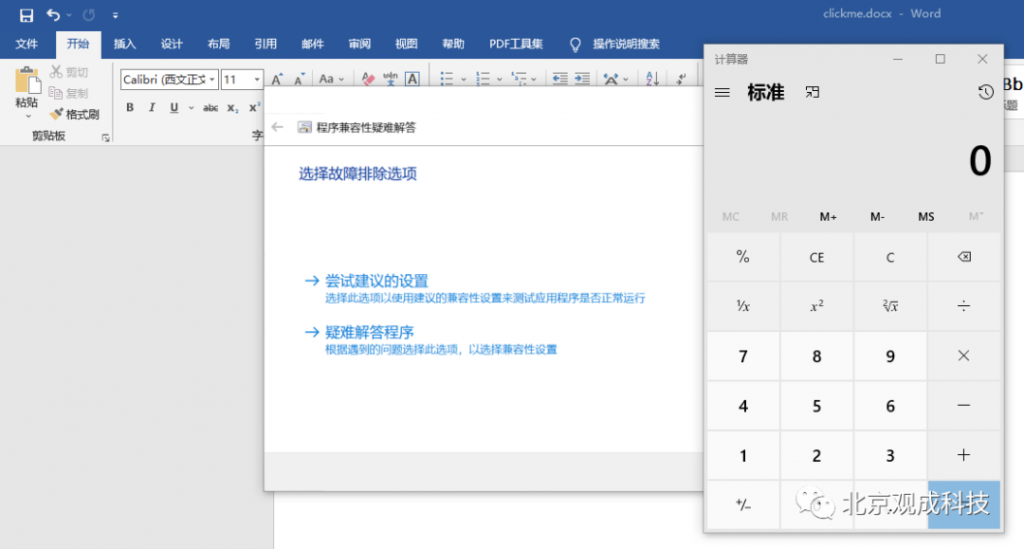

02在当前目录下生成clickme.docx和www下exploit.html,并启动监听

pythonfollina.py-tdocx-m binary -b windowssystem32calc.exe -H 127.0.0.1-P 8080

03在word启动时可以看到“正在打开http://localhost:8080/exploit[ . ]html”,说明word和服务端建立连接成功,弹出calc.exe,漏洞利用成功

三、TLS加密流量分析

捕获的流量中检测到nod-update[ . ]it可疑域名,每隔一段时间,Beacon会对nod-update[ . ]it发出A记录dns查询。

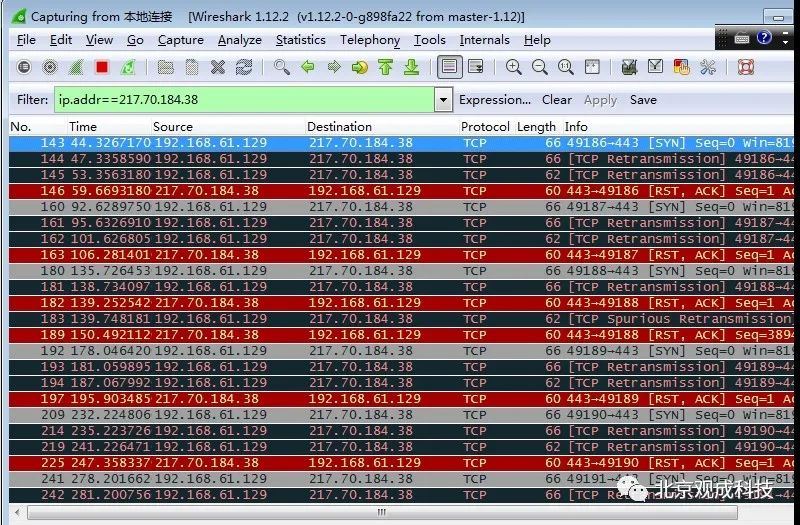

下图为样本通信时的流量,使用TLS加密。

服务器已经不存活,主机无法上线,TCP建立握手连接失败。

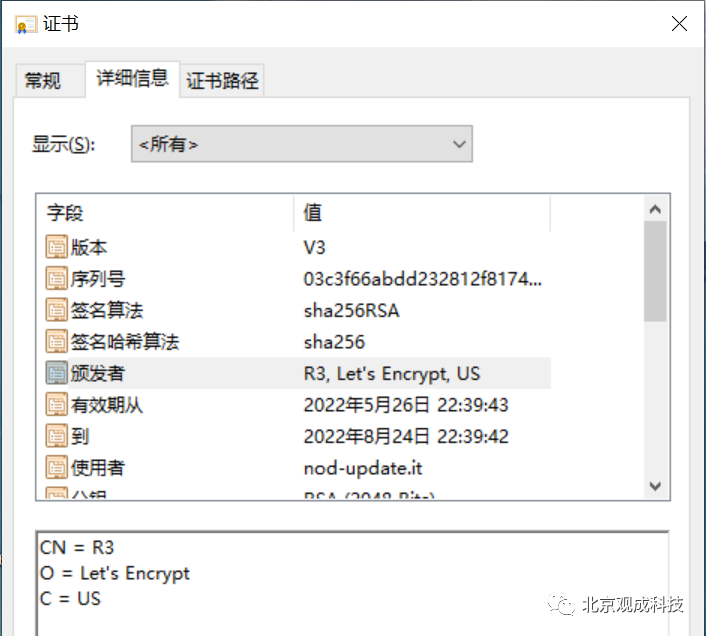

从流量导出的证书,颁发者是CN= R3 O = Let’s Encrypt C = US,指纹是85fbc86f7a5411e6472b167c8016723a51cc090a,R3的颁发机构为ISRGRoot X1,是一个免费的证书颁发机构,由于免费证书申请不会经过严格的使用者身份验证,较容易获取,因此,经常被黑客或恶意程序使用。

观成瞰云(ENS)-加密威胁智能检测系统针对本次测试产生的加密流量进行检出,从握手检测、域名检测、证书检测进行多模型分析,综合评分为0.76。

四、总结

随着Follina漏洞的出现,改变了以前要“钓鱼”就要想办法绕过office宏禁止机制的攻击方法,取得了新的突破,网络攻击的手段变得越来越多样化,通信方式也变得隐蔽化和加密化,这一趋势给流量检测带来了更高挑战。

![]()

观成科技

观成科技成立于2018年8月,由国内一流安全团队创建,团队核心成员拥有十余年的攻防对抗、产品研发、安全分析、人工智能的实战经验。 观成科技坚持“自主研发、持续创新”,公司将人工智能、攻防技术和密码技术相结合,在国内首家推出针对加密流量AI安全检测、防御的创新型产品,产品已申请加密流量检测相关国家发明专利20余篇,应用在军工、网信、部委、央企等重要客户,并被多个央企、龙头安全企业选为合作伙伴。 公司2019年6月获得联想之星、基石基金的天使轮投资;2021年2月获得奇安投资、基石基金的Pre-A投资。

如有侵权请联系:admin#unsafe.sh