对于安全人员来说,URL是域名可信度评估的最重要方式。IDN Homograph和DNS劫持等攻击会使得URL可信度降低。近日,研究人员发现一种模拟浏览器窗口进行欺骗的新型钓鱼攻击方式。

弹窗登录窗口

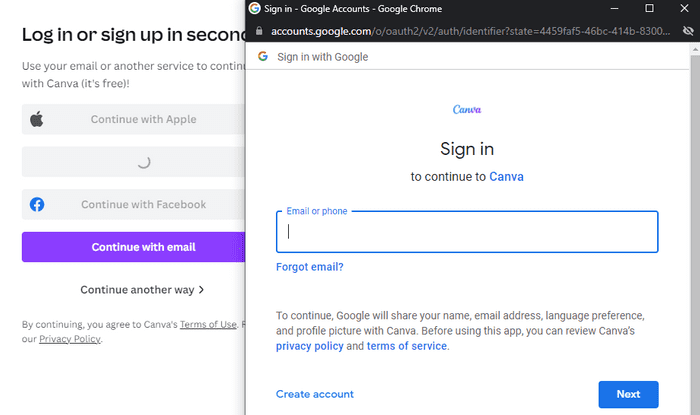

在用谷歌、微软、苹果等服务登入网站时,都会提供一个进行认证的弹窗。下图是用尝试用谷歌账户登入Canva时的弹窗:

使用谷歌账户登入Canva

复制窗口

使用基本的HTML/CSS来复制整个窗口的设计非常简单。将窗口设计和指向保存有钓鱼页面的恶意服务器的iframe融合后基本上是不可区分的。下图就是真实窗口和伪造的恶意窗口的对比,基本上无法区分这两个窗口:

定制的URL模板

HTML链接代码如下所示:

< a href=" >Google< /a >

在启动了JS的页面上,如果加入onclick event返回错误,那么在链接上划过仍然会显示href 属性中的网站,但点击后链接的href 属性会被忽略。因此,可以使用该技术让弹窗变得更加可信:

< a href="https://gmail.com" onclick="return launchWindow();" >Google< /a >

function launchWindow(){

// Launch the fake authentication window

return false; // This will make sure the href attribute is ignored

}研究人员分别创建了Windows和Mac OSX系统Chrome浏览器的模板,参见Github:https://github.com/mrd0x/BITB

Demo

Demo视频如下所示:

本文翻译自:https://github.com/mrd0x/BITB/blob/main/demo.gif及https://mrd0x.com/browser-in-the-browser-phishing-attack/如若转载,请注明原文地址

文章来源: https://www.4hou.com/posts/138P

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh