2019-09-07 13:02:13 Author: www.freebuf.com(查看原文) 阅读量:285 收藏

9月7日上午,睁开眼,连续多雨的上海终于放晴了,朋友圈却下起了“暴雨”——那个号称wannacry级别的漏洞 BlueKeep(CVE-2019-0708)漏洞利用发布了。

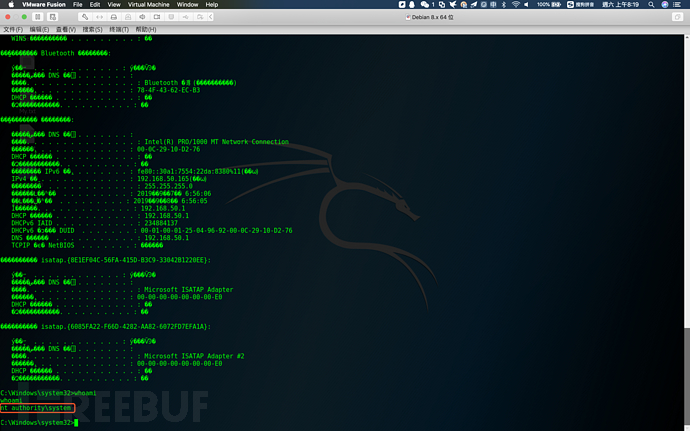

Metasploit 在博客和推特上相继发布消息称,Metasploit正式集成针对CVE-2019-0708(也称为BlueKeep)的漏洞利用模块,虽然目前的初始版本只适用于64位版本的Windows 7和Windows 2008 R2,但也释放出了一个威胁信号,无数潜在攻击者已经开始关注到这个信息,随着后续模块更新,BlueKeep漏洞的威力也会逐渐显现出来。

目前已经留意到有不少安全人员或者实验室已经进行了漏洞复现,进一步证实了该EXP的可用性。需要注意的是,该EXP易导致系统蓝屏,引起系统服务中断。建议红队等测试前,评估系统重要度,谨慎行事。

关于BlueKeep(CVE-2019-0708)

北京时间5月15日,微软发布了针对远程桌面服务的远程执行代码漏洞CVE-2019-0708的修复程序, 漏洞触发无需用户交互。这也就意味着,攻击者可以利用该漏洞制作类似于2017年席卷全球的WannaCry类的蠕虫病毒,进行大规模传播和破坏。

远程桌面服务(以前称为终端服务)中存在远程执行代码漏洞,当未经身份验证的攻击者使用RDP连接到目标系统并发送特制请求时。成功利用此漏洞的攻击者可以在目标系统上执行任意代码。然后攻击者可以安装程序; 查看,更改或删除数据; 或创建具有完全用户权限的新帐户。要利用此漏洞,攻击者仅需要通过RDP向目标系统远程桌面服务发送恶意请求。

本次漏洞时间线:

1、2019年5月14日

微软发布远程桌面服务远程代码执行漏洞CVE-2019-0708的安全通告及相应补丁,并特别针对此漏洞发布了专门的说明,提示这是一个可能导致蠕虫泛滥的严重漏洞

2、2019年5月15日

斗象智能安全平台发布漏洞预警信息及处置方案,随后斗象智能安全平台ARS/PRS上线漏洞检测工具

3、2019年5月23日

互联网公开渠道出现具有非破坏性漏洞扫描功能的PoC程序

4、2019年5月25日

黑客开始大规模扫描存在漏洞的设备

5、2019年5月30日

微软再次发布对于CVE-2019-0708漏洞做修补的提醒,基于漏洞的严重性强烈建议用户尽快升级修复

6、2019年5月31日

互联网公开渠道出现能导致蓝屏的PoC代码,斗象安全应急响应团队已经确认了PoC代码的可用性

7、2019年6月8日

Metasploit的商业版本开始提供能导致远程代码执行的漏洞利用模块

8、2019年7月31日

商业漏洞利用套件Canvas加入了CVE-2019-0708的漏洞利用模块

9、2019年9月7日

已有公开渠道的Metasploit CVE-2019-0708漏洞利用模块发布,构成现实的蠕虫威胁。

漏洞危害

成功利用此漏洞的攻击者可以在目标系统上执行任意代码。然后攻击者可以安装程序; 查看,更改或删除数据; 或创建具有完全用户权限的新帐户。

影响范围

产品

Windows 操作系统

版本

Windows 7

Windows Server 2008 R2

Windows Server 2008

Windows Server 2003(已停止维护)

Windows XP(已停止维护)

组件

远程桌面服务

修复方案

官方补丁

通过Windows 操作系统中的自动更新功能进行更新

针对系统版本参考文末列表下载补丁进行运行安装

临时解决建议

1、禁用远程桌面服务

2、在防火墙中对远程桌面服务端口(3389)进行阻断

3、在Windows 7, Windows Server 2008, and Windows Server 2008 R2 上启用网络身份认证

参考

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

https://github.com/rapid7/metasploit-framework/pull/12283?from=timeline&isappinstalled=0

官方补丁下载

以上是本次高危漏洞预警的相关信息,如有任何疑问或需要更多支持,可通过以下方式与我们取得联系。

联系电话:400-156-9866

Email:[email protected]

如有侵权请联系:admin#unsafe.sh