作者:[email protected]知道创宇404积极防御实验室

时间:2021年01月07日

概述

2022年01月06日 10:35,创宇智脑监测到针对某企业邮箱客户的钓鱼邮件,据该企业邮箱官网介绍,其用户量超过3000万。404积极防御实验室对钓鱼邮件进行分析,发现该钓鱼网站攻击对象重点是中国和美洲地区。

仅8小时就监控到有343家企业,其中不乏智能制造、高校、医疗和金融等行业,共计359个账号受害。

按照该钓鱼网站使用的数字证书生效时间(2022年1月5日)预估,截止到2022年1月6日约有500个企业邮箱账号受害;按照钓鱼网站的创建时间(2020年3月23日)预估,截止到2022年1月6日约有13万个企业邮箱账号受害,并且受害者还在持续增加。

技术分析

受害单位分析

据统计,70%以上的受害单位都能直接在官方网站上获取企业邮箱账号,其中不乏有直接跳转到该企业邮箱登录页面的网站,这直接为攻击者指明了攻击对象。

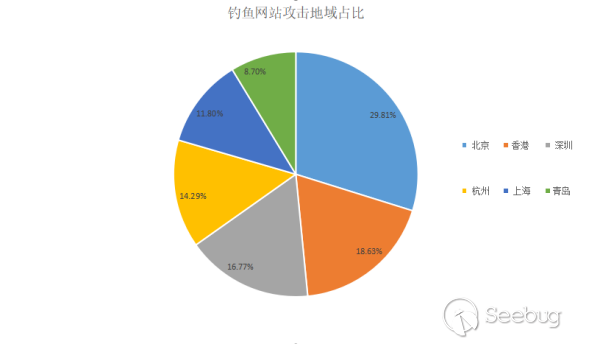

在分析钓鱼网站攻击对象时发现,北京和香港是主要受攻击地区,其中受害单位分别达到48家和30家。

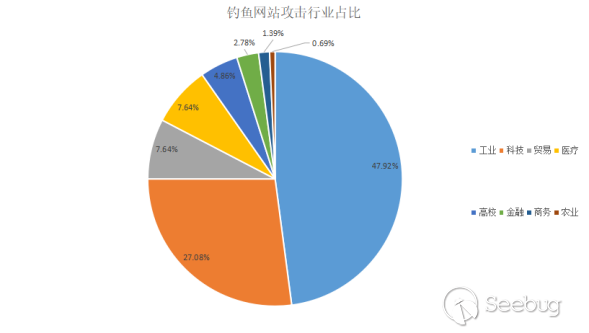

根据对受害行业的统计,智能制造、高校、医疗、金融、贸易和科技等行业是被攻击的重点对象。

钓鱼邮件分析

该钓鱼邮件以标题为“您收到来自上海萨莉亚餐饮有限公司的电子发票”,内容使用“发票通”电子发票内容进行伪装,在下载发票PDF和发票图片的链接背后嵌入恶意钓鱼网站地址。

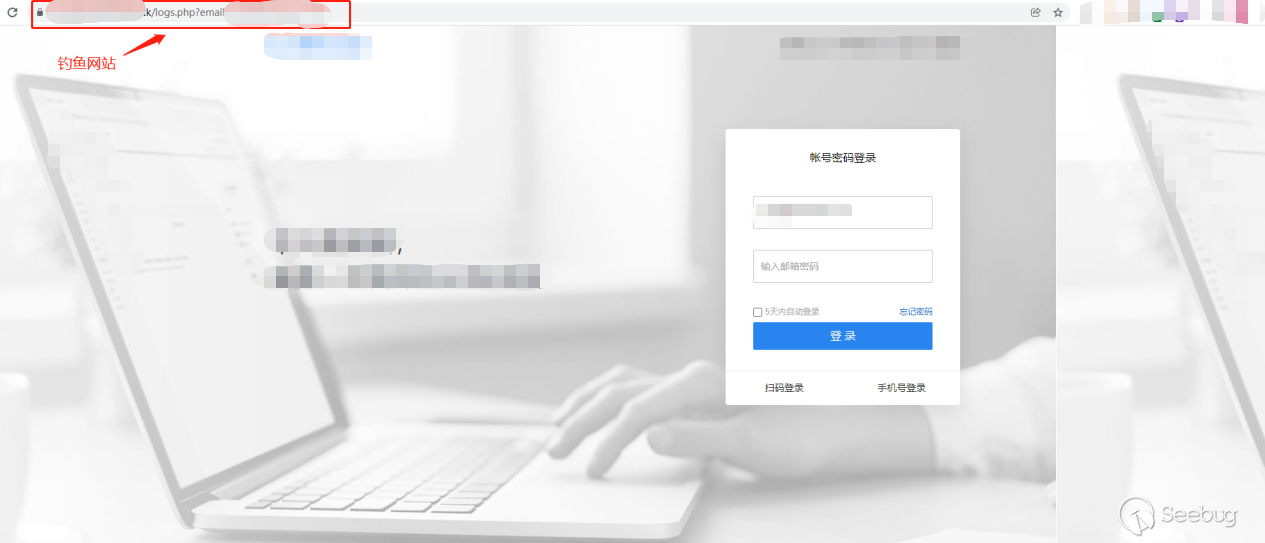

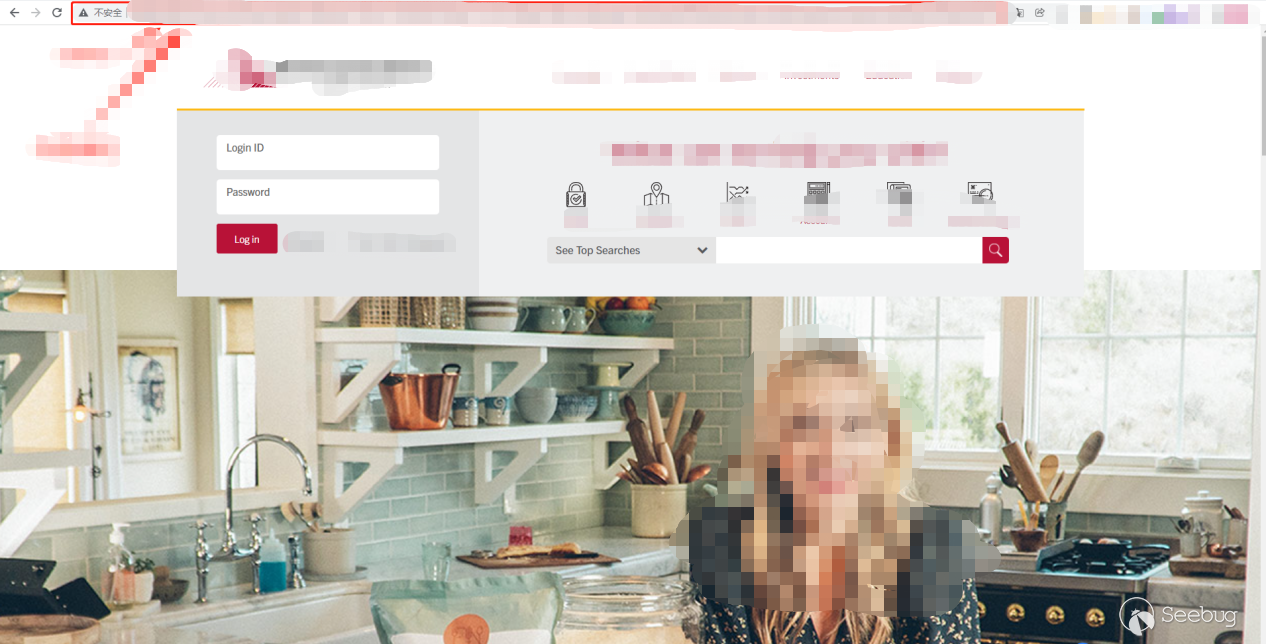

当受害者点击下载发票PDF链接的时候,会跳转到钓鱼页面。当受害者输入自己的邮箱帐号、密码之后该钓鱼网站会记录在后台。

钓鱼网站分析

根据该钓鱼网站的域名特点,我们将其命名为“重狗”。

对该企业邮箱钓鱼网页提交表单分析发现,受害者提交的数据发送到一个名为i.php的页面。

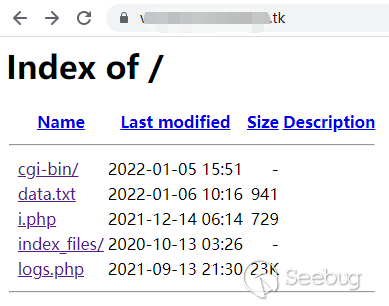

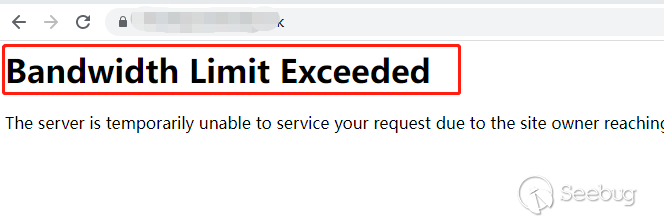

在分析该钓鱼网站网页结构时发现,该钓鱼网站可以遍历目录。

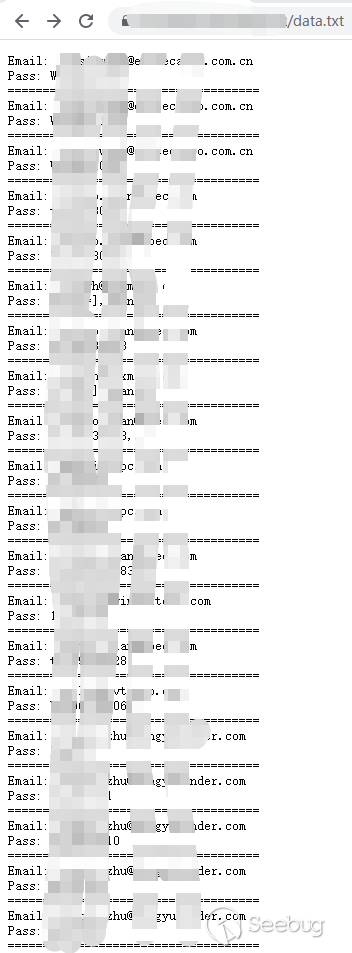

从目录结构可知该钓鱼网站使用logs.php模拟帐号登录页面,index_files则是钓鱼页面需要调用的静态资源,i.php处理受害者提交的数据并将数据写入到data.txt中。

从图2-3-2可以看到静态资源创建时间为2020年3月23日,由此可知该钓鱼网站蓄谋已久,且受害单位众多。

通过持续对存储受害者信息的data.txt的创建时间监控发现,该文件每隔10分钟左右分钟会自动删除。结合该网站创建时间(2020年3月23日)可以得出,受害单位的数量远远大于目前我们所发现的343家单位,按照该钓鱼网站创建时间推算,约有13万个该企业邮箱账号被成功钓鱼。

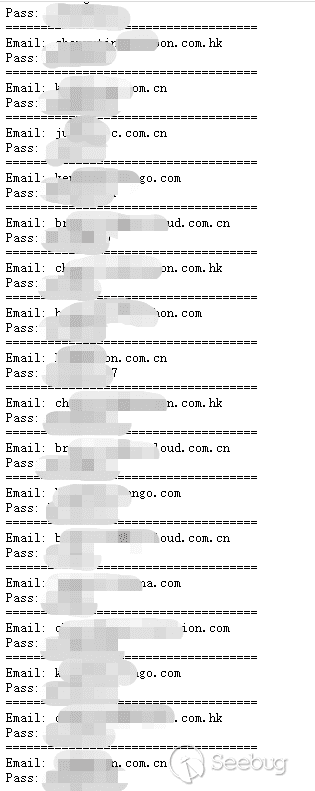

目前可能由于太多受害者访问该钓鱼网站,导致钓鱼网站服务器超出带宽限制而不能访问。

对该域名使用的数字证书分析时发现该域名曾使用过一个2022年1月5日才生效的数字证书,且钓鱼攻击还在持续进行中该证书还未被标记为恶意证书。

跟踪分析该证书授权域名可以发现,该网站也可以目录遍历,且和该企业邮箱钓鱼网站的目录结构和文件创建时间高度接近,疑为同一攻击者架设的钓鱼网站。

进一步分析发现,该网站是针对美洲某信用社的钓鱼网站,综合上述分析得知,该钓鱼网站不仅仅针对中国发起了钓鱼攻击,还会对美洲地区发起钓鱼攻击。

根据对该钓鱼网站的整体分析结果可以绘制出该钓鱼网站大致攻击时间轴:

安全建议

1、已点击邮件中链接,并输入了邮箱密码的用户,请立即登录账户修改密码,新密码不使用纯数字、纯字母等过于简单的邮箱登录口令,务必要使用十二位以上,由数字、大小写字母和特殊字符组成的复杂密码,并定期更换密码。

2、及时修改与该邮箱密码相同的其他系统的账号密码。

3、不启用账号密码登录,使用二维码扫描登录或手机号验证码登陆。

4、官网展示的联系邮箱可与企业内部邮箱分开,避免泄露敏感信息。

5、使用电子邮件安全网关,过滤钓鱼邮件和垃圾邮件。

披露申明

本报告由知道创宇 404积极防御实验室 编写。考虑到相关信息的敏感性和特殊性,本报告中和受害者相关的邮箱账号密码信息我们将做模糊处理;

同时为预防其他攻击者利用钓鱼网站公开信息泄露受害者的个人隐私,本报告涉及到的 IP、Domain、URL、HASH 等一系列IOC(Indicators of Compromise,攻陷指标)已做模糊处理。

本文由 Seebug Paper 发布,如需转载请注明来源。本文地址:https://paper.seebug.org/1811/

本文由 Seebug Paper 发布,如需转载请注明来源。本文地址:https://paper.seebug.org/1811/