Oracle于美国时间2020年10月20日星期二发布了今年第四季度的关键安全补丁集合(CPU),本次关键安全补丁集合修复了420个安全漏洞。 包括46个融合中间件漏洞,其中有1个融合中间件漏洞(CVE-2020-14841)由奇安信CERT安全研究员提交。 经研判以下漏洞影响较大: CVE-2020-14841 Oracle WebLogic Server 远程代码执行漏洞,CVE-2020-14825 Oracle WebLogic Server远程代码执行漏洞,CVE-2020-14859 Oracle WebLogic Server 远程代码执行漏洞,CVE-2020-14882 Oracle WebLogic Server 远程代码执行漏洞。 由于这些安全漏洞的危害性较大,奇安信CERT建议客户尽快应用本次关键安全补丁集合(CPU)。

Oracle于美国时间2020年10月20日星期二发布了今年第四季度的关键补丁更新公告Critical Patch Update - October 2020。奇安信CERT 安全研究员发现Oracle公司旗下产品Oracle WebLogic Server安全漏洞(CVE-2020-14841)并第一时间向Oracle公司报告。

公告中公开致谢了奇安信:

另外值得关注的漏洞还有CVE-2020-14825 Oracle WebLogic Server远程代码执行漏洞,CVE-2020-14859 Oracle WebLogic Server 远程代码执行漏洞,CVE-2020-14882 Oracle WebLogic Server 远程代码执行漏洞。

以下为漏洞详情:

1.CVE-2020-14841

Oracle WebLogic产品中存在安全漏洞,受此漏洞影响的版本包括10.3.6.0.0、12.1.3.0.0、12.2.1.3.0、12.2.1.4.0和14.1.1.0.0,未经身份验证的攻击者可以通过IIOP网络访问WebLogic Server利用此漏洞,成功利用此漏洞的攻击者可以接管当前Oracle WebLogic Server。

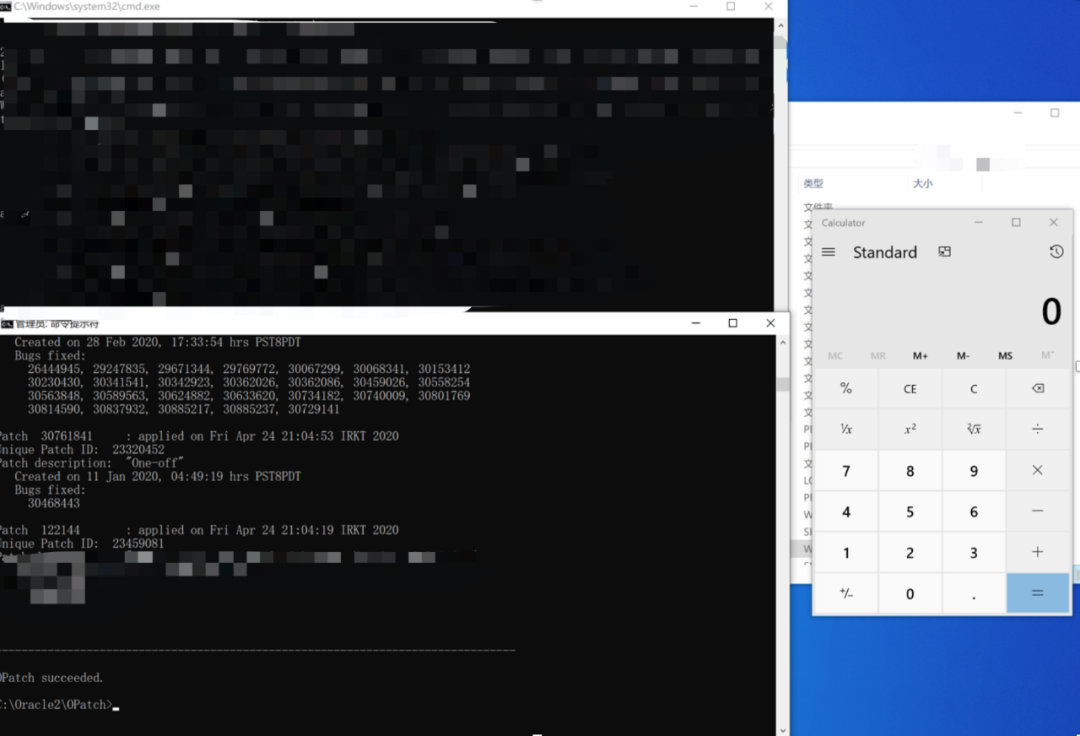

奇安信CERT已第一时间复现此漏洞,复现截图如下:

2.CVE-2020-14859

Oracle WebLogic产品中存在安全漏洞,受此漏洞影响的版本包括10.3.6.0.0、12.1.3.0.0、12.2.1.3.0、12.2.1.4.0和14.1.1.0.0,未经身份验证的攻击者可以通过IIOP、T3网络访问WebLogic Server利用此漏洞,成功利用此漏洞的攻击者可以接管当前Oracle WebLogic Server。

3.CVE-2020-14882

Oracle WebLogic产品中存在安全漏洞,受此漏洞影响的版本包括10.3.6.0.0、12.1.3.0.0、12.2.1.3.0、12.2.1.4.0和14.1.1.0.0,未经身份验证的攻击者可以通过HTTP网络访问WebLogic Server利用此漏洞,成功利用此漏洞的攻击者可以接管当前Oracle WebLogic Server。

4.CVE-2020-14825

Oracle WebLogic产品中存在安全漏洞,受此漏洞影响的版本包括12.2.1.3.0、12.2.1.4.0和14.1.1.0.0,未经身份验证的攻击者可以通过IIOP、T3网络访问WebLogic Server利用此漏洞,成功利用此漏洞的攻击者可以接管当前Oracle WebLogic Server。

奇安信 CERT风险评级为: 高危

风险等级: 蓝色(一般事件)

如有侵权请联系:admin#unsafe.sh