2025-1-3 14:39:55 Author: www.tgsoft.it(查看原文) 阅读量:0 收藏

INDICE dei PHISHING

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di Gennaio 2025:

10/01/2025 => Esselunga

06/01/2025 => Account posta elettronica

01/01/2025 => Leroy Merlin

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

10 Gennaio 2025 ==> Phishing ESSELUNGA

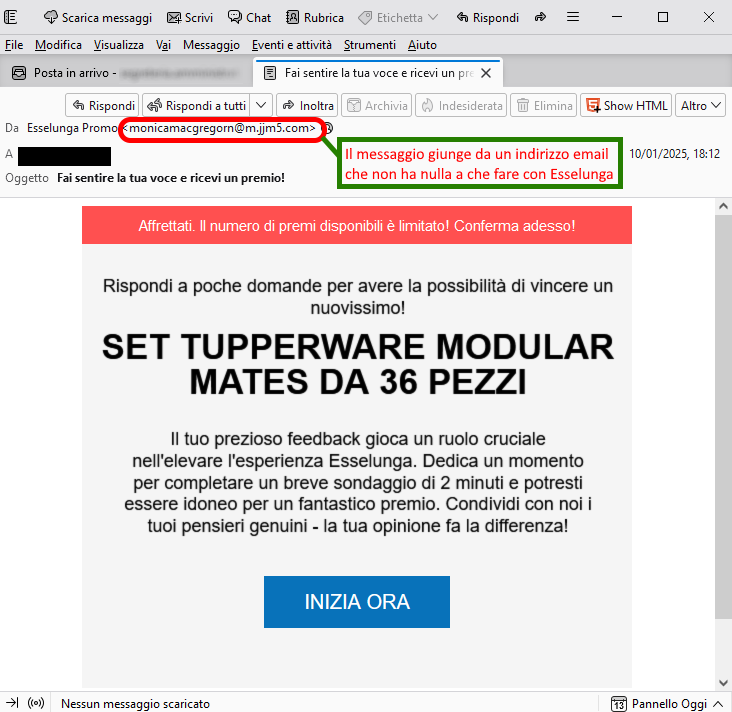

OGGETTO: <Fai sentire la tua voce e ricevi un premio!>

Di seguito analizziamo il seguente tentativo di truffa che si cela dietro ad una falsa comunicazione che sfrutta la nota azienda della grande distribuzione Esselunga.

Si tratta nello specifico di un messaggio promozionale che sembra proporre un'occasione imperdibile. Il fortunato utente è stato selezionato per partecipare alla promozione in corso, attraverso un sondaggio che gli permetterà di vincere un premio, nello specifico un Set da Tupperware Modular Mates da 36 pezzi...o per lo meno così sembrerebbe.

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

Chiaramente Esselunga è estranea all'invio massivo di queste campagne malevole che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

A scanso di equivoci si tratta infatti di un tentativo di phishing volto a carpire i vostri dati personali..

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

Già analizzando la mail notiamo che il messaggio proviene da un indirizzo email che non sembra riconducibile al dominio ufficiale di Esselunga <ticket[at]ticket[dot]com>. Questo è decisamente anomalo e dovrebbe quantomai insospettirci. Se dovessimo tuttavia proseguire e cliccare sul link presente ecco cosa accadrebbe:

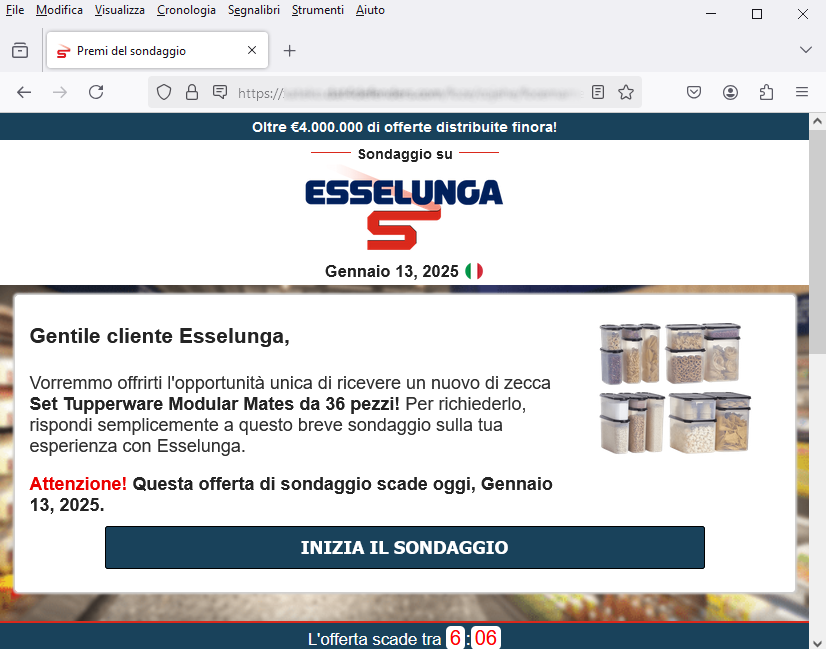

Veniamo dirottati su una pagina di ''atterraggio'' che, sebbene graficamente ben fatta (con immagini fuorvianti e il logo autentico di Esselunga) non sembra per nulla attendibile.

Il sondaggio per ottenere il premio è ospitato infatti su un indirizzo/dominio anomalo...

Si tratta della seguente pagina web:

"https[:]//[NomeDominioFake*]...''

che non ha alcun legame con Esselunga.

I Cyber-criminali ideatori della truffa, per raggiungere il loro scopo, attraverso vari stratagemmi cercano di indurre l'utente a concludere velocemente il sondaggio facendogli credere che vi sono solo pochi fortunati e che l'offerta scade in giornata. In calce alla videata notiamo che è presente anche un timer countdown che tuttavia, qualora dovesse azzerarsi, come simulato, ripartirebbe da capo subito dopo..cosa alquanto strana.

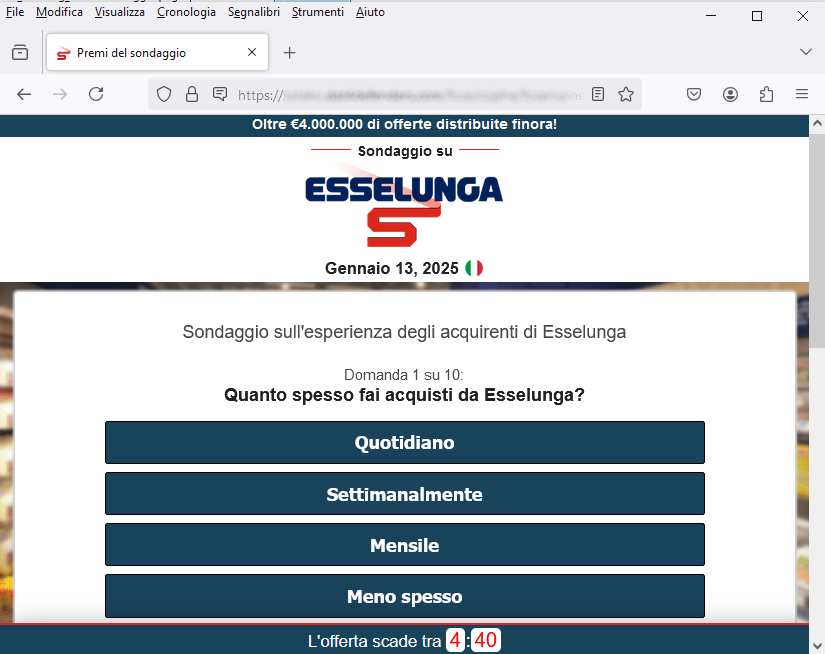

Cliccando su INIZIA IL SONDAGGIO, si viene rimandati alle schermate successive, dove viene richiesto di rispondere a 8 domande.

Ecco nello specifico la domanda 1/10. Si tratta, di fatto, di domande tutte molto generiche incentrate sul grado di soddisfazione dei servizi offerti da ESSELUNGA e sulle abitudini quotidiane dei consumatori. Notiamo che anche qui è presente il timer countdown per indurre l'utente a concludere velocemente l'iter per l'ottenimento del premio.

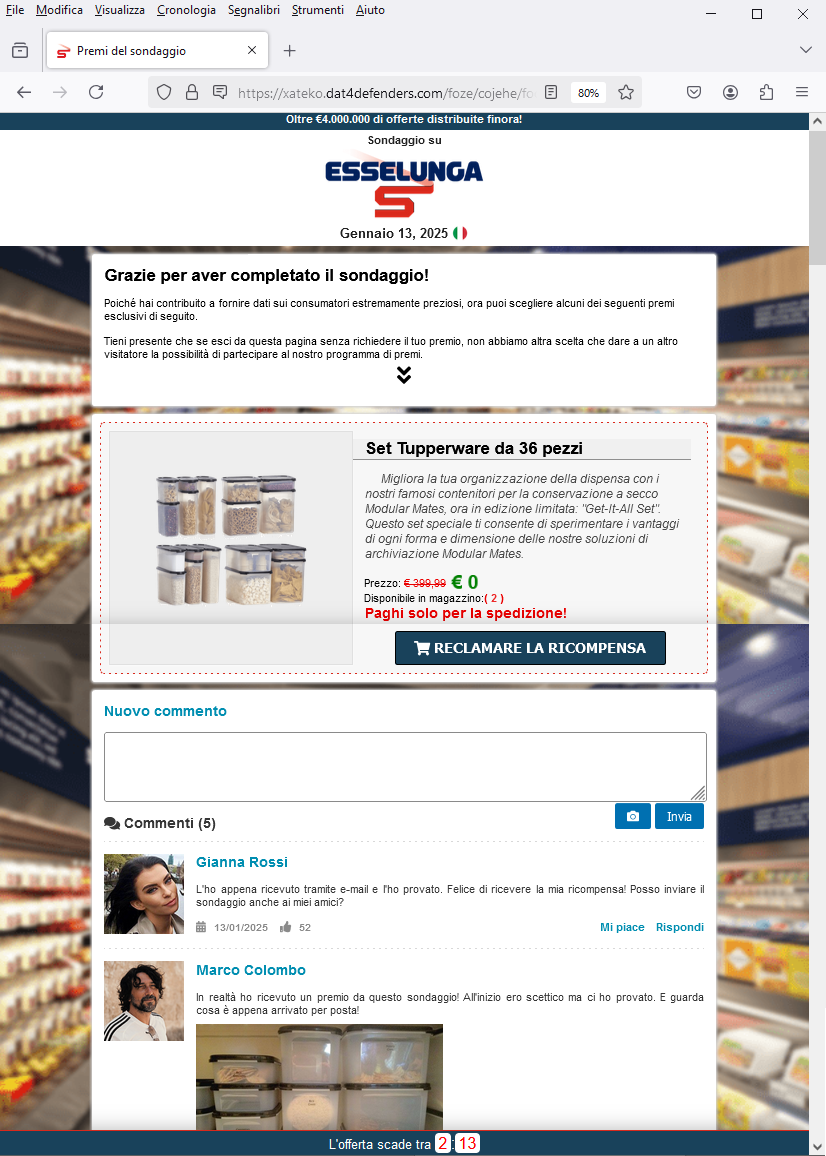

Al termine del sondaggio possiamo finalmente richiedere il nostro premio: un Set da Tupperware da 36 pezzi. che avrebbe il valore di Euro 399,99 ma che a noi costa 0..Dobbiamo pagare solo le spese di spedizione..che si presuppone siano esigue.

Ma affrettiamoci.. Sembra ne siano rimaste solo (2) in magazzino..

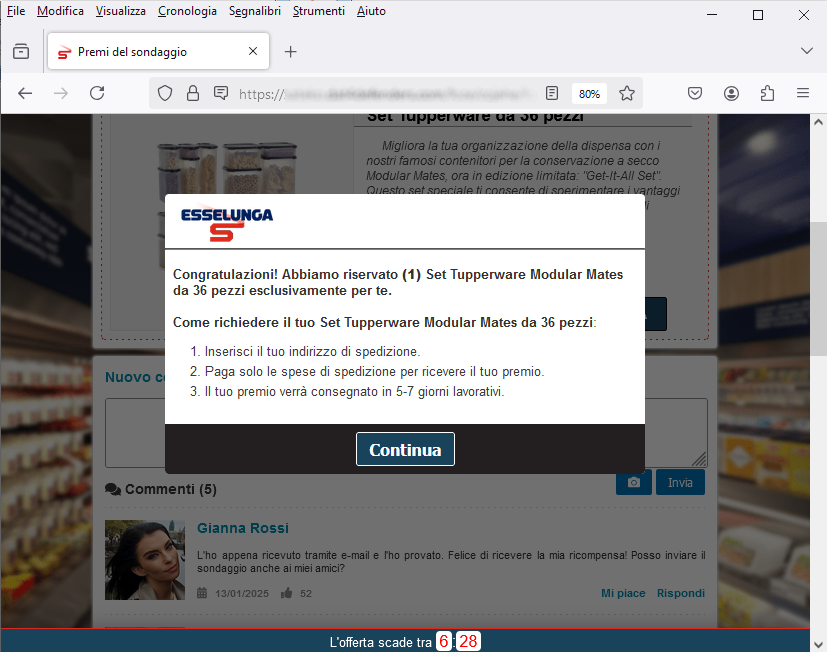

''Congratulazioni! Abbiamo riservato (1) 36 Piece Tupperware da 36 pezzi esclusivamente per te.''

Ci siamo: basterà infatti inserire il proprio indirizzo di spedizione e pagare le spese di spedizione e in 5-7 giorni lavorativi il premio verrà consegnato....

Per dare maggior credibilità sono stati riportati altresì numerosi commenti di clienti che sembrerebbero aver già partecipato al sondaggio. Sono tutte testimonianze/feedback rassicuranti sulla consegna effettiva della vincita e sul fatto che non si tratti realmente di una truffa.....

Di certo se così tanti utenti sono stati fortunati perchè non tentare la fortuna?!

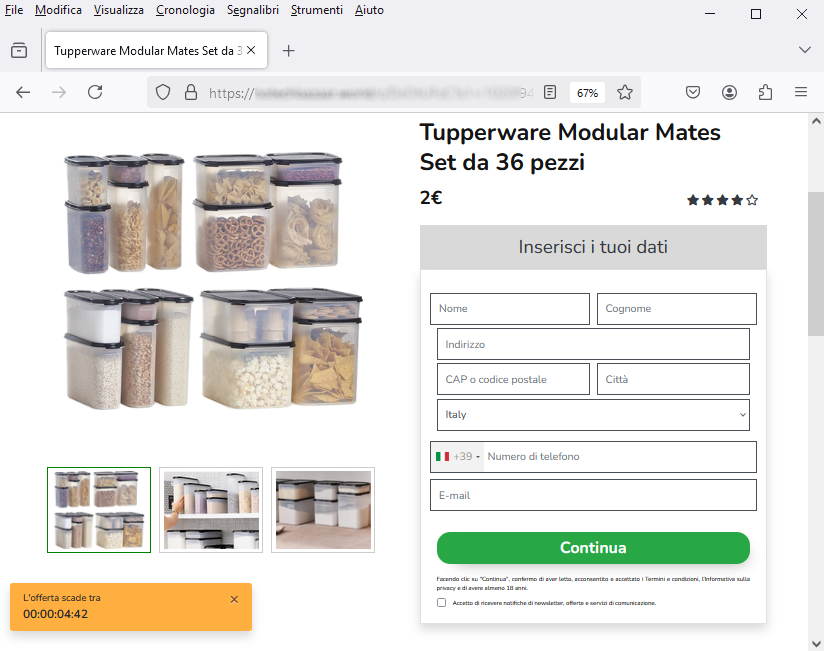

A questo punto, cliccando su Continua si viene rimandati su un'ulteriore pagina per l'inserimento del proprio indirizzo per la spedizione e il pagamento delle spese di spedizione.

Come possiamo vedere dall'immagine di lato l'intento dei cybercriminali è quello di indurre il malcapitato ad inserire i dati sensibili per procedere ala spedizione del premio e successivamente si presume vengano richiesti anche i dati della carta di credito per il pagamento delle spese di spedizione.

La pagina su cui si viene rimandati, per l'inserimento dei propri dati personali, è ospitata su un nuovo indirizzo/dominio anomalo, che riportiamo di seguito:

"https[:]//[NomeDominioFake*]...''

In conclusione vi invitiamo sempre a diffidare da messggi pubblicitari/promozionali che milantano di "regalare" oggetti di valore, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contraffatto, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

06 Gennaio 2025 ==> Phishing Account Posta Elettronica

OGGETTO: <Final Notice: 01/06/2025 06:21:24 AM!>

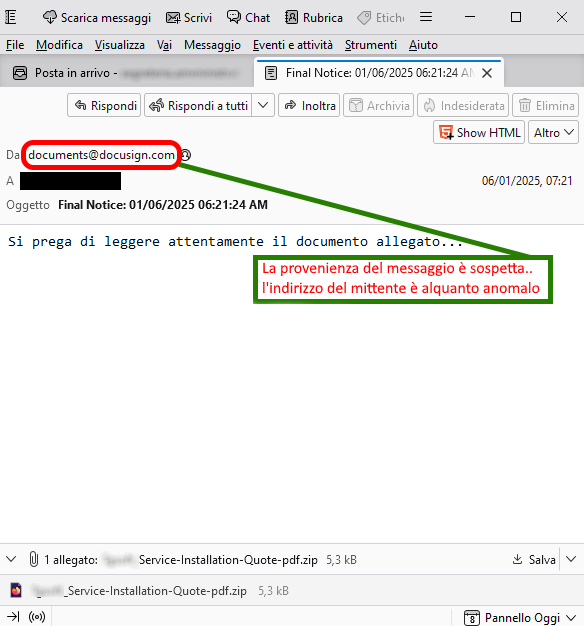

Analizziamo di seguito un nuovo tentativo di phishing che ha l'obiettivo di rubare le credenziali di accesso all'account email.

Il messaggio, di dubbia provenienza, invita il destinatario a leggere il messaggio in allegato. Notiamo infatti che in allegato alla mail sembra presente un documento .pdf zippato denominato NomeDestinatario-Service_installation_Quote.

Analizzando la mail, decisamente molto scarna e priva di informazioni volte a identificarne la provenienza, notiamo che il messaggio proviene da un indirizzo email anomalo <documents(at)docusign(dot)com>. Questo dovrebbe già di per sè insospettirci.

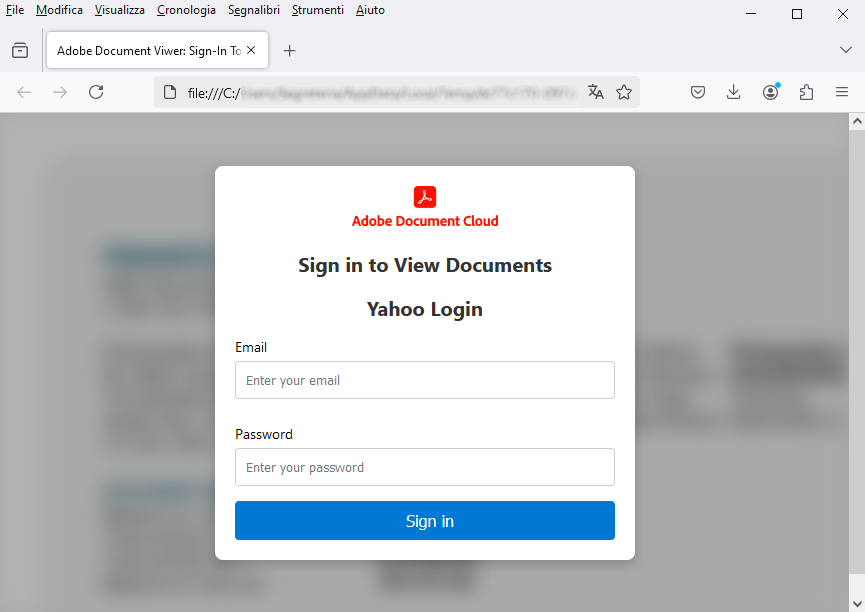

Ad ogni modo chi dovesse malauguratamente cercare di aprire il file in allegato si ritroverà di fronte alla videata riportata nell'immagine a lato.

Come possiamo vedere si viene dirottati su un sito che simula graficamente la pagina di accesso a Yahoo mail, dove viene richiesto di inserire i dati di accesso (E-mail e password) per poter visualizzare il documento. Quest'ultima è ospitata su un indirizzo/dominio anomalo.

Alla luce di queste considerazioni segnaliamo di NON inserire mai le proprie credenziali su siti di cui non si conosce la provenienza, in quanto verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

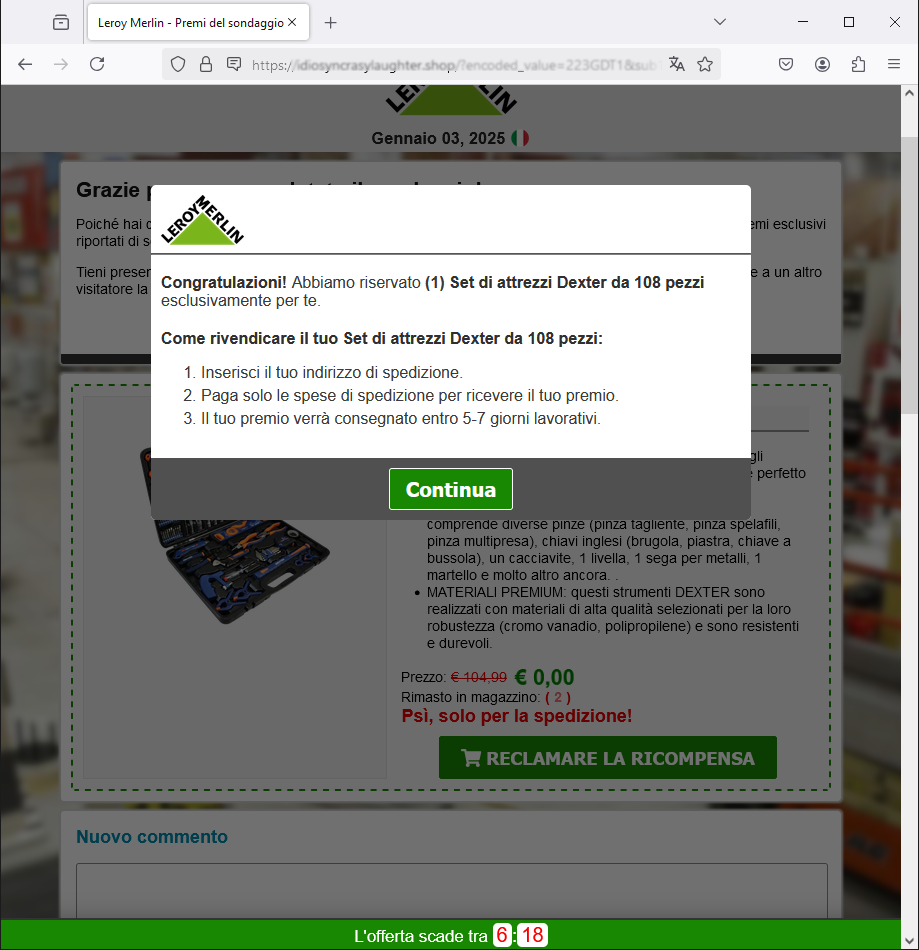

01 Gennaio 2025 ==> Phishing Leroy Merlin

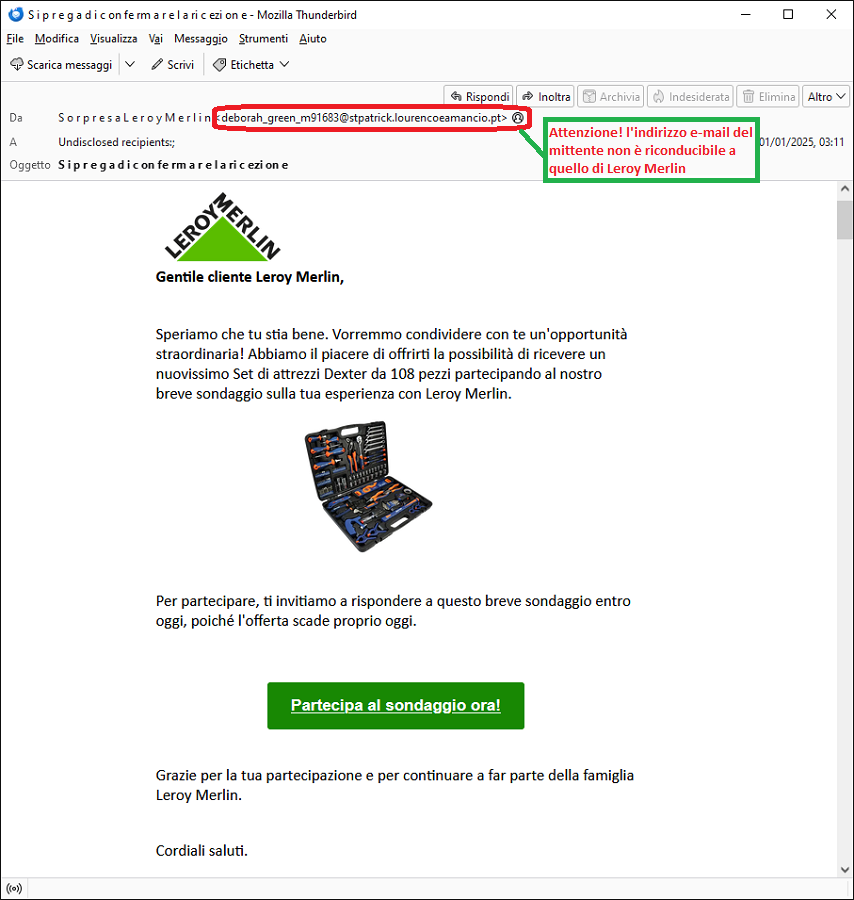

OGGETTO: <S i p r e g a d i c on fe rm a r e l a ri c ezi on e>

Di seguito analizziamo un tentativo di truffa che si cela dietro una falsa comunicazione proveniente dalla nota catena di distribuzione Leroy Merlin.

L’e-mail sembra offrire la possibilità al fortunato utente di vincere un set di 108 attrezzi Dexter, semplicemente partecipando ad un breve sondaggio sulla sua esperienza con Leroy Merlin.

Chiaramente la nota azienda è estranea all’invio massivo di queste e-mail che sono delle vere e proprie truffe il cui obiettivo è, come sempre, quello di rubare dati sensibili dell’ignaro ricevente per usarli per scopi criminali.

Sebbene il cyber-truffatore abbia avuto l’accortezza grafica di inserire il logo della nota catena, analizzando un po’ più attentamente l’e-mail ci sono degli indizi che dovrebbero insospettire.

Si può notare infatti, come l’indirizzo di provenienza dell’e-mail <deborah[_]green[_]m91683[at]stpatrick[dot]lourencoeamancio[dot]pt>

non sia in alcun modo riconducibile al dominio ufficiale di Leroy Merlin, inoltre analizzando il testo del messaggio si possono riscontrare diversi errori di sintassi, elementi questi che dovrebbero insospettire.

Tuttavia se dovessimo cliccare sul link:

Partecipa al sondaggio ora!

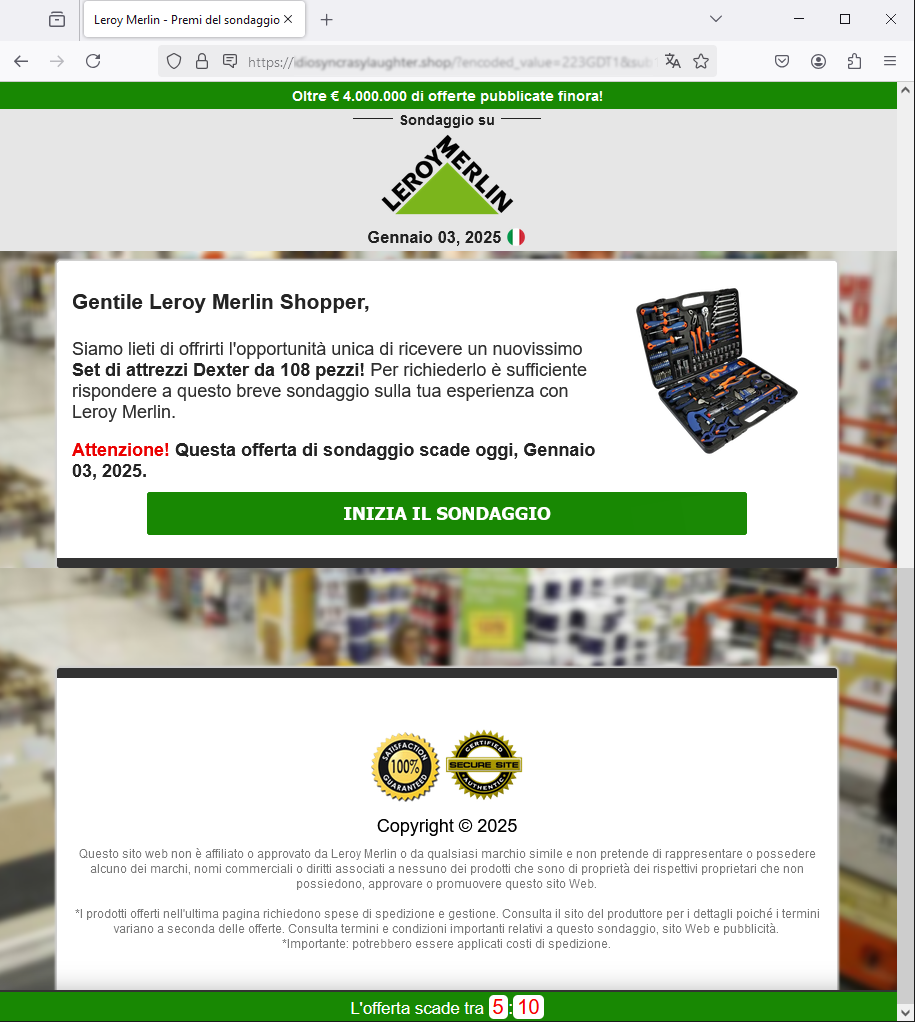

verremmo dirottati su una pagina di atterraggio che sebbene graficamente ben fatta, non sembra per nulla attendibile, in quanto ospitato su un indirizzo/dominio anomalo, che non ha alcun legame con Leroy Merlin.

[NomeDominioFake*]...

*NomeDominioFake è un dominio che simula un dominio di brand noto o è un dominio dal nome randomico.

I cyber-criminali ideatori della truffa cercano di indurre l'utente a concludere velocemente il sondaggio facendo credere che sia rimasto poco tempo per poter partecipare e vincere l’ambito premio. In calce alla videata notiamo infatti la presenza di un timer countdown che tuttavia, qualora dovesse azzerarsi, ripartirebbe da capo subito dopo...cosa alquanto strana.

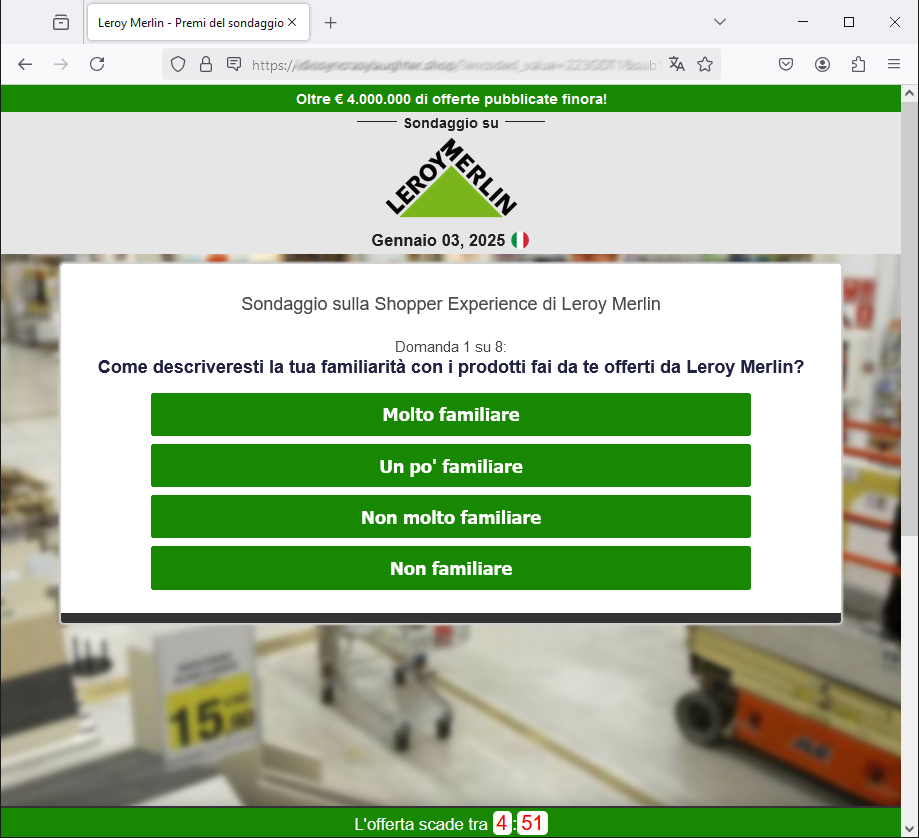

Cliccando su INIZIA IL SONDAGGIO, si viene rimandati ad una nuova schermata, dove viene richiesto di rispondere a 8 domande.Si tratta, di domande generiche incentrate sul grado di soddisfazione dei servizi offerti da Leroy Merlin e sulle abitudini quotidiane dei consumatori.

Notiamo che anche in queste schermate è presente il timer countdown, un trucco psicologico per indurre l'utente a concludere la procedura per l'ottenimento del premio il più velocemente possibile e senza che questo presti la dovuta attenzione.

Di seguito un esempio domanda presente nel sondaggio:

Per rendere il tutto più credibile il cyber-truffatore ha avuto l’accortezza di riportare alcuni falsi commenti di utenti che sembrerebbero aver partecipato al sondaggio ed aver effettivamente ricevuto il premio promesso. Ovviamente lo scopo è quello di rassicurare i malcapitati che non si tratta di una truffa ed indurli quindi a proseguire. xx

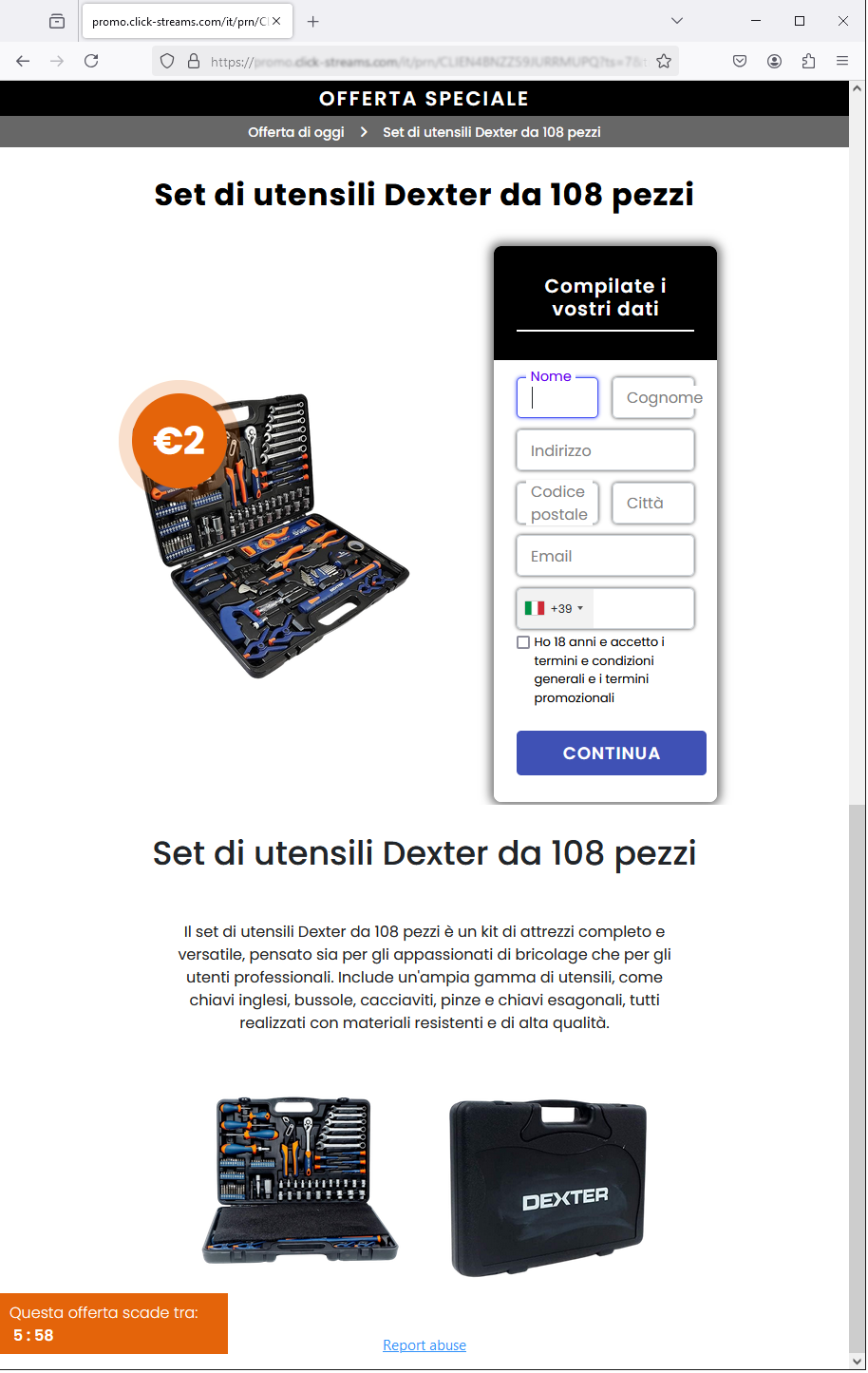

Cliccando su RECLAMARE LA RICOMPENSA si aprirà una finestra che comunica la vincita del premio e i passi da seguire per riceverlo: inserire l’indirizzo di spedizione, pagare le spese di spedizione e in 5-7 giorni lavorativi il set di attrezzi Dexter da 108 pezzi verrà consegnato.

Cliccando su RECLAMARE LA RICOMPENSA si aprirà una finestra che comunica la vincita del premio e i passi da seguire per riceverlo: inserire l’indirizzo di spedizione, pagare le spese di spedizione e in 5-7 giorni lavorativi il set di attrezzi Dexter da 108 pezzi verrà consegnato.

Non rimane che cliccare su CONTINUA, facendolo si viene rimandati ad un’altra pagina, ospitata su un indirizzo/dominio falso, in cui viene richiesto di inserire i propri dati personali quali nome ed indirizzo di spedizione. Continuando ulteriormente, presumibilmente, verrà richiesto anche l’inserimento dei dati della carta di credito per il pagamento delle spese di spedizione.

Vi invitiamo sempre a non farvi prendere dalla fretta a far attenzione anche ai più piccoli dettagli, a diffidare di offerte/promozioni “troppo belle per essere vere”, e soprattutto a non inserire i vostri dati personali e/o password su form ospitati su pagine web contraffatte, in quanto verranno utilizzati da cyber-truffatori per scopi criminali.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

03/12/2024 14:47 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2024...

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer). E’ possibile eseguire il passaggio alla versione PRO, acquistandolo direttamente dal nostro sito=> clicca qui per ordinare

C.R.A.M. Centro Ricerche Anti-Malware

06/11/2024 14:33 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di novembre 2024...

07/10/2024 09:55- Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di ottobre 2024...

04/09/2024 09:28 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di settembre 2024...

06/08/2024 14:50 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di agosto 2024...

04/07/2024 17:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di luglio 2024...

03/06/2024 17:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di giugno 2024...

03/05/2024 11:56 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di maggio 2024...

03/04/2024 10:23 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2024...

04/03/2024 10:42 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2024..

06/02/2024 08:55 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2024...

02/01/2024 16:04 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2024...

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

Any information published on our site may be used and published on other websites, blogs, forums, facebook and/or in any other form both in paper and electronic form as long as the source is always and in any case cited explicitly “Source: CRAM by TG Soft www.tgsoft.it” with a clickable link to the original information and / or web page from which textual content, ideas and / or images have been extrapolated.

It will be appreciated in case of use of the information of C.R.A.M. by TG Soft www.tgsoft.it in the report of summary articles the following acknowledgment/thanks “Thanks to Anti-Malware Research Center C.R.A.M. by TG Soft of which we point out the direct link to the original information: [direct clickable link]”

如有侵权请联系:admin#unsafe.sh